Witamy w cotygodniowym wydaniu Nomios Weekly CyberWednesday! Jak zawsze, jesteśmy tutaj, aby zapewnić ci zwięzłe podsumowanie najważniejszych wydarzeń związanych z cyberbezpieczeństwem i siecią z całego świata. To wydanie obejmuje wszystko, od pilnych opóźnień we wdrażaniu unijnych przepisów dotyczących cyberbezpieczeństwa, po krytyczne luki w zabezpieczeniach i ich wykorzystywanie, a także innowacyjne taktyki stosowane przez cyberprzestępców. Naszym celem jest informowanie i wyprzedzanie o krok dynamicznego krajobrazu bezpieczeństwa cyfrowego, kluczowego dla specjalistów IT i przedsiębiorstw działających na całym świecie.

1. Opóźnienia we wdrażaniu unijnych przepisów dotyczących cyberbezpieczeństwa

Znaczna liczba państw członkowskich UE nie dotrzymała jeszcze terminu wdrożenia dyrektywy w sprawie bezpieczeństwa sieci i informacji (NIS 2), co budzi obawy w krytycznych sektorach, takich jak zaopatrzenie w wodę. Dyrektywa, która ma na celu zwiększenie odporności cybernetycznej w kluczowych branżach, takich jak energetyka, transport, bankowość i infrastruktura cyfrowa, wymaga od podmiotów zgłaszania poważnych incydentów w ciągu 72 godzin. Zróżnicowane tempo wdrażania dyrektywy w krajach takich jak Niemcy, Holandia i Irlandia tworzy mozaikę przepisów, komplikując przestrzeganie przepisów przez firmy działające na tych rynkach. (Źródło: Euronews.com)

2. Krytyczna luka w oprogramowaniu FortiManager firmy Fortinet

Firma Fortinet ujawniła poważną lukę w oprogramowaniu FortiManager, oznaczoną jako CVE-2024-47575 z wynikiem CVSS 9.8, która jest obecnie aktywnie wykorzystywana. Dziura ta, znana jako FortiJump, może pozwolić nieuwierzytelnionym atakującym na zdalne wykonanie dowolnego kodu poprzez specjalnie spreparowane żądania do demona FortiManager fgfmd. Ta luka w zabezpieczeniach dotyczy wielu wersji FortiManagera i niektórych starszych modeli FortiAnalyzera, co skłania do pilnego zastosowania poprawek i wdrożenia zalecanych rozwiązań zaradczych. (Źródło: TheHackerNews.com)

3. Exploit „Downdate” systemu Windows narusza bezpieczeństwo

Nowo odkryty atak „Downdate” stanowi poważne zagrożenie dla systemów Windows 11, wykorzystując proces Windows Update do przywracania załatanych komponentów do ich podatnych na ataki stanów. Technika ta pozwala atakującym osłabić zabezpieczenia punktów końcowych i zainstalować złośliwe rootkity, skutecznie przekształcając solidne zabezpieczenia w zagrożenia. Metoda ta ma głębokie konsekwencje dla bezpieczeństwa organizacji, podkreślając potrzebę solidnych praktyk monitorowania i aktualizacji. (Źródło: DarkReading.com)

4. Prawna batalia Delty z CrowdStrike w związku z awarią

Linie lotnicze Delta Air Lines złożyły pozew przeciwko CrowdStrike w następstwie poważnego przestoju technologicznego rzekomo wywołanego przez wadliwą aktualizację wdrożoną przez firmę zajmującą się cyberbezpieczeństwem. Awaria spowodowała odwołanie tysięcy lotów w szczycie sezonu letniego, powodując straty finansowe przekraczające 500 milionów dolarów. Delta oskarża CrowdStrike o zaniedbanie i domaga się zarówno odszkodowania, jak i odszkodowania karnego, podkreślając kluczowe znaczenie rygorystycznych testów i niezawodnych partnerstw w zakresie cyberbezpieczeństwa. (Źródło: SecurityWeek.com)

5. Cisco stawia czoła wykorzystanej luce w zabezpieczeniach

Cisco zareagowało na wykorzystaną lukę w swoich systemach Adaptive Security Appliance i Firepower Threat Defense, wydając niezbędne poprawki. Luka, zidentyfikowana jako CVE-2024-20481, pozwalała atakującym na inicjowanie ataków typu denial-of-service poprzez nadmierne żądania uwierzytelnienia VPN, co było częścią szerszej kampanii brute-force mającej wpływ na wiele organizacji. Szybkie działanie Cisco podkreśla ciągłe zagrożenie atakami na poziomie sieci i konieczność ciągłej czujności. (Źródło: SecurityWeek.com)

6. Strategie adaptacyjne złośliwego oprogramowania bankowego Grandoreiro

Złośliwe oprogramowanie bankowe Grandoreiro nadal ewoluuje, wprowadzając zaawansowane techniki unikania ataków i rozszerzając swój zasięg geograficzny. Nowe warianty wykorzystują algorytmy generowania domen do bardziej ukrytych operacji dowodzenia i kontroli oraz metody szyfrowania, takie jak kradzież szyfrogramów w celu lepszego ukrycia. Pomimo kilku aresztowań w ramach grupy cyberprzestępczej, złośliwe oprogramowanie pozostaje aktywne, atakując instytucje finansowe w Ameryce Łacińskiej i Europie. (Źródło: TheHackerNews.com)

7. ChatGPT wykorzystuje kodowanie szesnastkowe i emotikony

Badacze ominęli zabezpieczenia ChatGPT, kodując złośliwe instrukcje w formacie szesnastkowym i emoji, nakłaniając sztuczną inteligencję do generowania exploitów na luki w cyberbezpieczeństwie. Luka ta uwydatnia potencjalne słabości modeli językowych sztucznej inteligencji i podkreśla potrzebę bardziej wyrafinowanych środków bezpieczeństwa, aby zapobiec nadużyciom. (Źródło: SecurityWeek.com)

8. Pojawiające się techniki phishingu

Wraz z rozwojem zaawansowanych technik phishingu, eksperci tacy jak Stu Sjouwerman biją na alarm w sprawie metod takich jak SEO poisoning, phishing aplikacji mobilnych i ataki oparte na chmurze. Techniki te wykorzystują różne platformy cyfrowe i aplikacje w celu nakłonienia użytkowników do ujawnienia poufnych informacji. Rosnące wyrafinowanie tych ataków wymaga zwiększonej edukacji użytkowników i proaktywnych strategii obrony w celu złagodzenia tych ewoluujących cyberzagrożeń. (Źródło: SecurityWeek.com)

9. TeamTNT rozszerza kampanie kryptowalutowe

TeamTNT koncentruje się na środowiskach natywnych dla chmury dzięki nowej kampanii mającej na celu przejęcie zasobów chmury do wydobywania kryptowalut. Operacja ta nie tylko wykorzystuje zainfekowane serwery, ale także wynajmuje je innym złośliwym podmiotom, pokazując zmianę w kierunku bardziej zrównoważonych i dochodowych działań cyberprzestępczych. Podkreśla to potrzebę solidnych środków bezpieczeństwa w chmurze w celu ochrony przed nieautoryzowanym dostępem i niewłaściwym wykorzystaniem zasobów obliczeniowych. (Źródło: TheHackerNews.com)

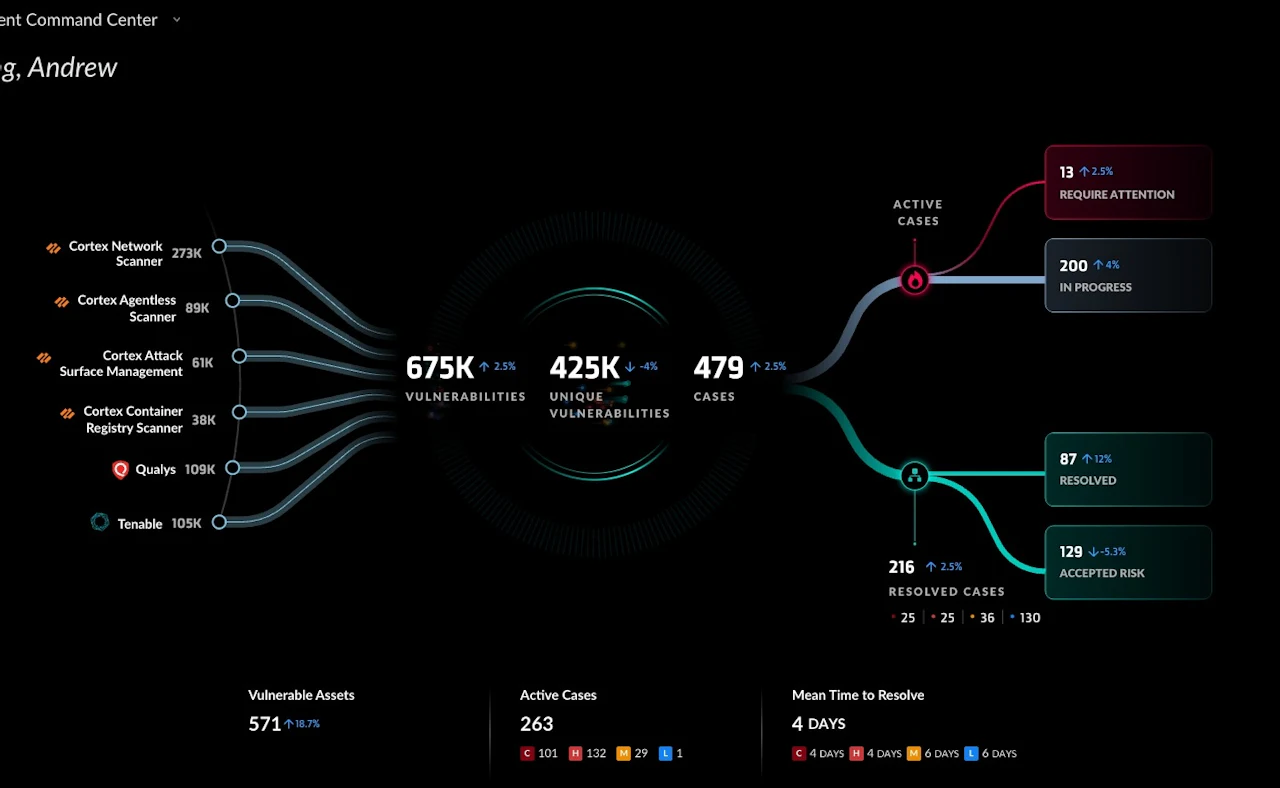

10. Armis pozyskuje znaczące finansowanie przed planowanym IPO

Armis, lider w zarządzaniu cyberzagrożeniami, pozyskał 200 milionów dolarów w najnowszej rundzie finansowania, podnosząc wycenę firmy do 4,2 miliarda dolarów. Ten strategiczny zastrzyk kapitału ma wesprzeć ambitne plany rozwoju Armis, w tym innowacje w zarządzaniu cyberekspozycjami i przygotowania do oferty publicznej. Ten kamień milowy w finansowaniu świadczy o silnym zapotrzebowaniu rynku na zaawansowane rozwiązania z zakresu cyberbezpieczeństwa, zdolne do zarządzania i ograniczania ryzyka na poziomie przedsiębiorstwa.

(Źródło: Armis.com)

Bądź na bieżąco z najnowszymi osiągnięciami w dziedzinie cyberbezpieczeństwa, śledząc te historie i upewnij się, że protokoły bezpieczeństwa Twojej organizacji są aktualne.

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.