Secure and connected

Jesteś w pełni świadomy faktu, że firmy technologiczne często znajdują się na szczycie listy celów cyberprzestępców. Rok po roku widzimy, jak hakerzy włamują się do firm produkujących oprogramowanie i wychodzą z cennymi danymi, takimi jak adresy e-mail, hasła i inne wrażliwe informacje.

Bezpieczeństwo cybernetyczne ma zatem wysoki priorytet dla firm z Twojej branży. Ale jakie rozwiązanie jest właściwe? I jak zapewnić odpowiednią ochronę cennych (cyfrowych) zasobów, podczas gdy hakerzy z dnia na dzień stają się coraz bardziej wyrafinowani?

Możemy pomóc Ci poznać i zrozumieć krajobraz rozwiązań, aby zapewnić Ci najlepszą dostępną technologię do walki z zagrożeniami cybernetycznymi. Potraktuj nas jako swoje przedłużone ramię z naszą ekspertyzą do Twojej dyspozycji.

Dołącz do liderów w branży

Czy to brzmi znajomo?

Wyzwania te odzwierciedlają dynamiczny i złożony charakter łączności sieciowej i bezpieczeństwa w branży oprogramowania i technologii. Stawienie im czoła wymaga strategicznego podejścia, obejmującego zarówno zaawansowane rozwiązania technologiczne, jak i skuteczne zarządzanie polityką.

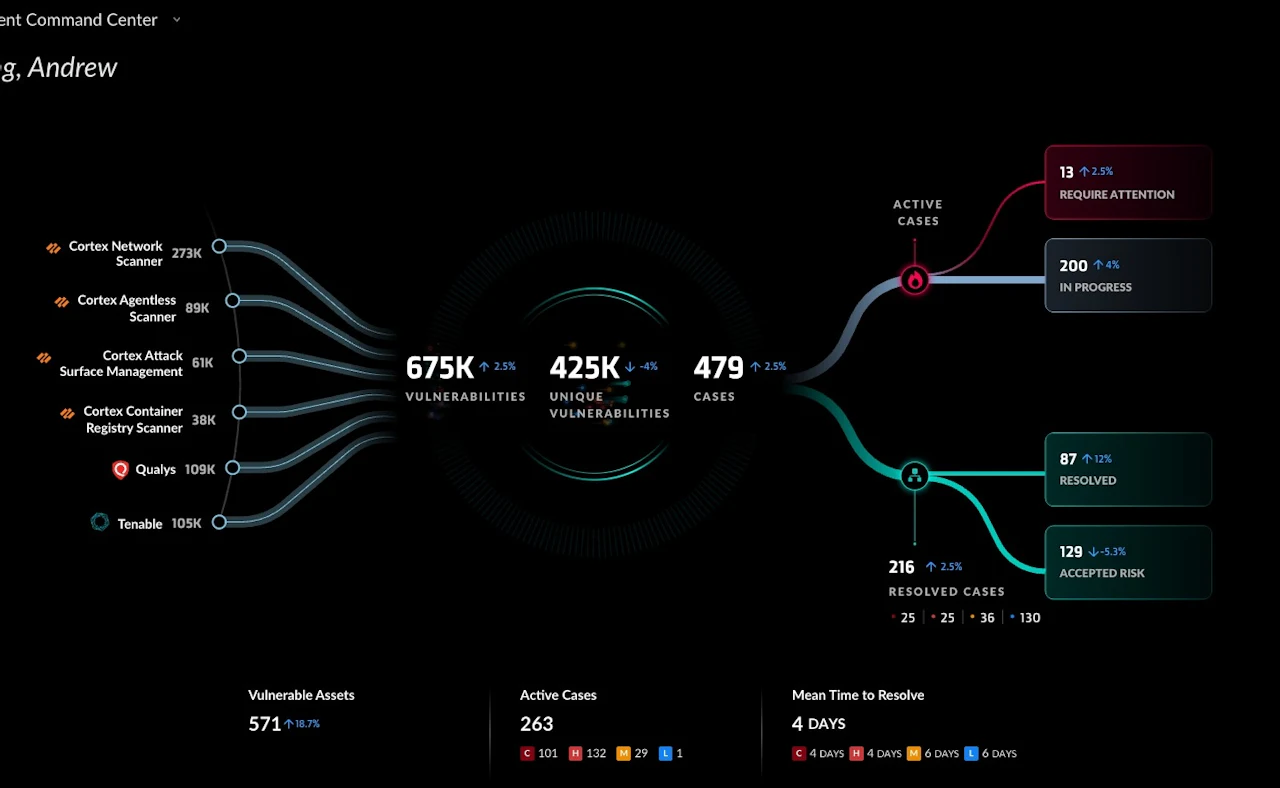

Nadzór nad ryzykiem cyberataków

- Utrzymanie kompleksowego nadzoru w celu ograniczenia ryzyka związanego z cyberzagrożeniami, takimi jak DDoS, ransomware i złośliwe oprogramowanie, jest ciągłym wyzwaniem.

Siła robocza do monitorowania cyberzagrożeń

- Zapewnienie odpowiedniej wykwalifikowanej siły roboczej do regularnego i skutecznego monitorowania cyberzagrożeń pozostaje krytyczną potrzebą.

Promowanie kultury DevOps

- Wdrożenie kultury DevOps ma kluczowe znaczenie dla umożliwienia wydajnego wdrażania i optymalizacji przez zespoły programistyczne.

Ochrona danych

- Stała czujność jest wymagana, aby chronić cenne dane firmy, klientów, dostawców i partnerów przed naruszeniami i nieautoryzowanym dostępem.

Zgodność z przepisami dotyczącymi cyberbezpieczeństwa

- Poruszanie się i przestrzeganie stale zmieniających się przepisów w dziedzinie cyberbezpieczeństwa jest złożonym i ciągłym zadaniem.

Realizacja projektów IT na dużą skalę

- Skuteczne zarządzanie długoterminowymi projektami IT na dużą skalę i ich realizacja to poważne wyzwanie w zakresie zarządzania projektami i alokacji zasobów.

Projektowanie sieci i wybór technologii

- Wybór odpowiedniego projektu sieci i rozwiązań technologicznych w celu zaspokojenia zmieniających się potrzeb biznesowych jest kluczowym i ciągłym procesem decyzyjnym.

Wdrożenie modelu zero trust

- Wdrożenie modelu bezpieczeństwa zero trust wymaga weryfikacji każdego żądania dostępu, co komplikuje zarządzanie siecią.

Dostosowane do Twoich potrzeb

Nasza siła leży w elastyczności i skupieniu się na tworzeniu niestandardowych rozwiązań dla naszych klientów. Odkryj, w jakich obszarach możemy wesprzeć Twój zespół IT.

Porozmawiaj z naszymi ekspertami

Połączenie doskonałej znajomości branży, zaawansowanych funkcji bezpieczeństwa i metodologii projektowania kierowanych przez człowieka w celu umożliwienia klientom szybkiego i pewnego działania.

Jacek Terpiłowski

Dyrektor Zarządzający SOC24,

Nomios Poland