Mobilne miejsce pracy już tu jest. Teraz czas je zabezpieczyć.

Praca z dowolnego miejsca oznacza, że pracownicy potrzebują dostępu do firmowych aplikacji i danych z dowolnego urządzenia, w dowolnym miejscu i czasie. To nowy poziom wolności – i narażenia. Poruszaj się po nowym środowisku z zabezpieczeniami stworzonymi specjalnie z myślą o mobilnych miejscach pracy. Uzyskaj kompleksowe zabezpieczenia dla każdego urządzenia, każdego użytkownika, każdej aplikacji i każdej sieci – w dowolnym miejscu.

Dlaczego potrzebujesz zerowego zaufania? Zero zaufania. Zero kompromisów.

Wraz z rosnącą liczbą zagrożeń oraz ich wyrafinowaniem, Zero Trust jest właściwym rozwiązaniem dla mobilnego miejsca pracy. Poprzez ciągłą weryfikację postawy i zgodności oraz zapewnienie najmniej uprzywilejowanego dostępu, możesz zmniejszyć zasięg ataków na organizację i prawdopodobieństwo naruszenia bezpieczeństwa danych. Ponadto Zero Trust łagodzi zagrożenia, tworząc spójne i bardziej wydajne środowisko bezpieczeństwa dla użytkowników, niezależnie od tego, gdzie się znajdują.

Przyjmij postawę Zero Trust.

Masz już zasoby IT, zasady bezpieczeństwa, infrastrukturę sieciową, wymagania dotyczące zgodności i potrzeby użytkowników. Każdy z tych elementów jest unikalny dla Twojej organizacji – a Twoja przygoda z Zero Trust również będzie wyjątkowa. Koncepcja Zero Trust nie jest podejściem uniwersalnym. Można je dostosować do aktualnego stanu, strategii i celów.

Dlaczego Zero Trust

Skuteczne zabezpieczanie zaczyna się od jednego z tych fundamentalnych filarów Zero Trust.

- Nawet jeśli mają najlepsze intencje, użytkownicy nadal pozostają najsłabszym ogniwem, a ataki phishingowe są obecnie rozpowszechnione bardziej niż kiedykolwiek. Zabezpiecz swoich użytkowników za pomocą silnych rozwiązań uwierzytelniających, takich jak uwierzytelnianie wieloskładnikowe, bezpieczny dostęp bez hasła, dane biometryczne oraz zarządzanie dostępem uprzywilejowanym.

- Wzrasta liczba ataków typu ransomware. Aby nie dopuścić do działania szkodliwych podmiotów, jednocześnie zachowując te same wrażenia użytkownika, należy zapewnić ciągłe zarządzanie podatnością, inteligentne zarządzanie poprawkami i wykrywanie zagrożeń mobilnych oraz ich usuwanie.

- Niezależnie od tego, czy obciążenie robocze znajduje się w chmurze, czy jest przetwarzane lokalnie, podejście Zero Trust może obsługiwać bezpieczne praktyki programistyczne, najmniej uprzywilejowany dostęp, bezpieczną komunikację między aplikacjami i zabezpieczenia "kontenerów".

- Dla dostępu do sieci Zero Trust kontekst ma kluczowe znaczenie. Organizacje muszą wyjść poza tradycyjne sieci VPN i projektować sieci z mikrosegmentami, które mogą podejmować inteligentne decyzje dotyczące kontroli dostępu w oparciu o atrybuty użytkownika, postawę urządzenia i typ aplikacji.

- Wiemy, jak trudno jest uzyskać mapowanie, klasyfikację i zapobieganie stratom danych na dużą skalę w nowoczesnym środowisku pracy. Higiena danych ma jednak kluczowe znaczenie dla ciągłości, zgodności i prywatności.

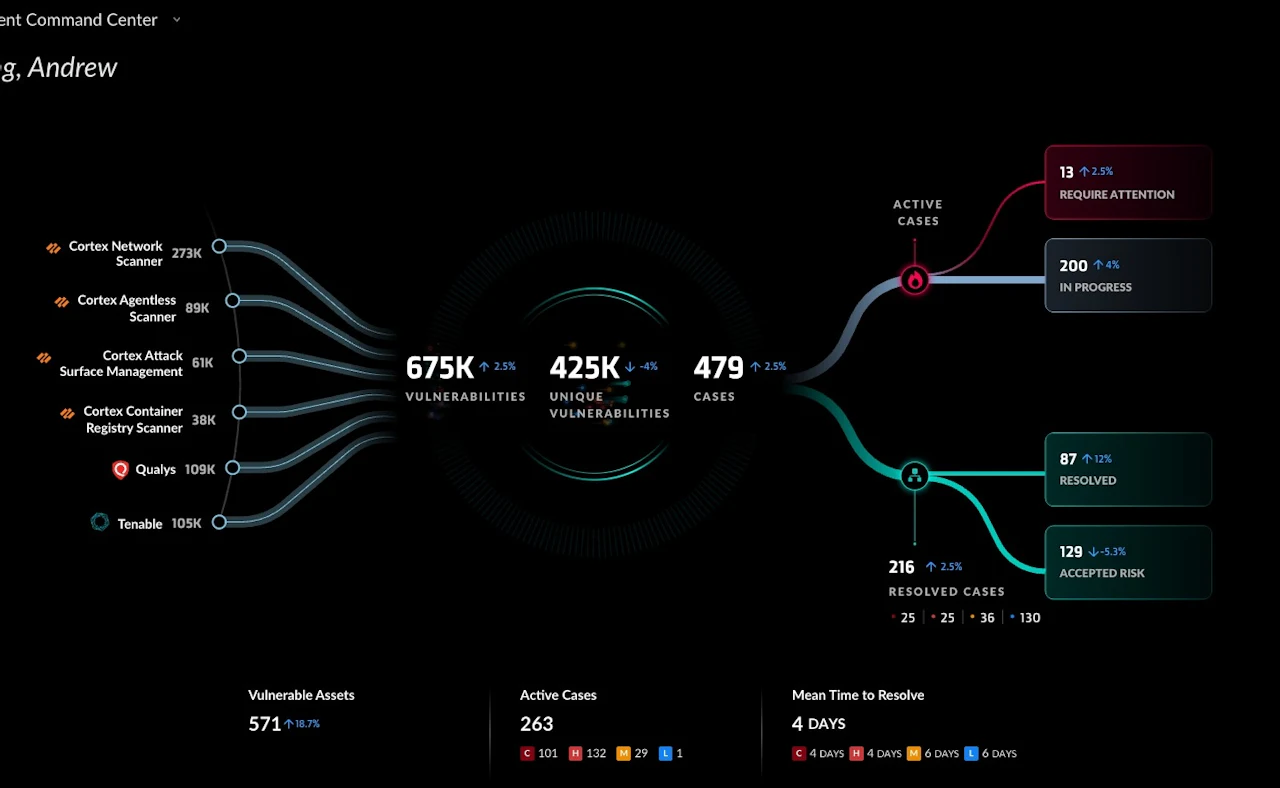

- Nie możesz zabezpieczyć tego, czego nie widzisz. Bądź na bieżąco dzięki rozległym raportom z całej infrastruktury IT i zautomatyzowanemu reagowaniu na zagrożenia. To jedyny sposób na skalowanie zespołów IT tak, aby sprostały wyzwaniom związanym z zabezpieczaniem mobilnych miejsc pracy.

Weryfikuj użytkowników

Zarządzaj urządzeniami

Zabezpiecz obciążenie robocze i aplikacje

Chroń swoją sieć

Chroń swoje dane

Ciągła widoczność i automatyzacja odpowiednio do skali

Potrzebujesz konsultacji eksperta?

Szukasz szczegółów dotyczących cen, informacji technicznych, pomocy technicznej lub niestandardowej wyceny? Nasz zespół ekspertów jest gotowy do pomocy.