Korzyści

- Bezpieczeństwo, które jest zgodne z Twoimi głównymi priorytetami

The endpoint solution you depend on should align with the priorities that matter most to you. Regardless of your role, Trellix Endpoint Security aligns to your specific critical needs—from preventing threats and hunting them to tailoring security controls. The solution enables to you to ensure system uptime for users, find more opportunities for automation, and simplify complex workflows. - Zapewnij dostępność i widoczność

Zyskujesz możliwość reagowania na zagrożenia i zarządzania ich cyklem życia za pomocą proaktywnych narzędzi chroniących i likwidujących zagrożenia, w tym przywracania systemów do prawidłowego stanu, aby utrzymać wydajność użytkowników i administratorów, oszczędzając czas, który w przeciwnym razie mógłby zostać poświęcony na naprawę systemu, odzyskiwanie danych lub ponowne obrazowanie zainfekowanej maszyny. - Zwiększona ochrona przed zagrożeniami

Współpraca i przyspieszenie identyfikacji podejrzanych zachowań, ułatwienie lepszej koordynacji obrony oraz zapewnienie lepszej ochrony przed atakami ukierunkowanymi i zagrożeniami zero-day.

Trellix Endpoint Security

- Klasyfikacja zachowań oparta na uczeniu maszynowym wykrywa zagrożenia typu zero-day w czasie zbliżonym do rzeczywistego, umożliwiając uzyskanie informacji o zagrożeniach. Automatycznie ewoluuje klasyfikacja zachowań, aby zidentyfikować zachowania i dodać reguły w celu zidentyfikowania przyszłych ataków.

- Trellix Endpoint Security (ENS) chroni wydajność użytkowników dzięki wspólnej warstwie usług i naszemu nowemu rdzeniowemu silnikowi antymalware, który pomaga zmniejszyć ilość zasobów i mocy wymaganej przez system użytkownika. Adaptacyjny proces skanowania zmniejsza zapotrzebowanie na procesor poprzez uczenie się, które procesy i źródła są zaufane, aby skupić zasoby tylko na tych, które wydają się podejrzane lub pochodzą z nieznanych źródeł.

- W pełni scentralizowane zarządzanie zapewnia lepszą widoczność, upraszcza operacje, zwiększa produktywność IT, ujednolica bezpieczeństwo i zmniejsza koszty.

Uczenie automatyczne w celu identyfikacji i zapobiegania nowemu złośliwemu oprogramowaniu

Silna i skuteczna wydajność pomaga reagować na czas

Scentralizowane podejście do zarządzania z wieloma możliwościami wdrożenia

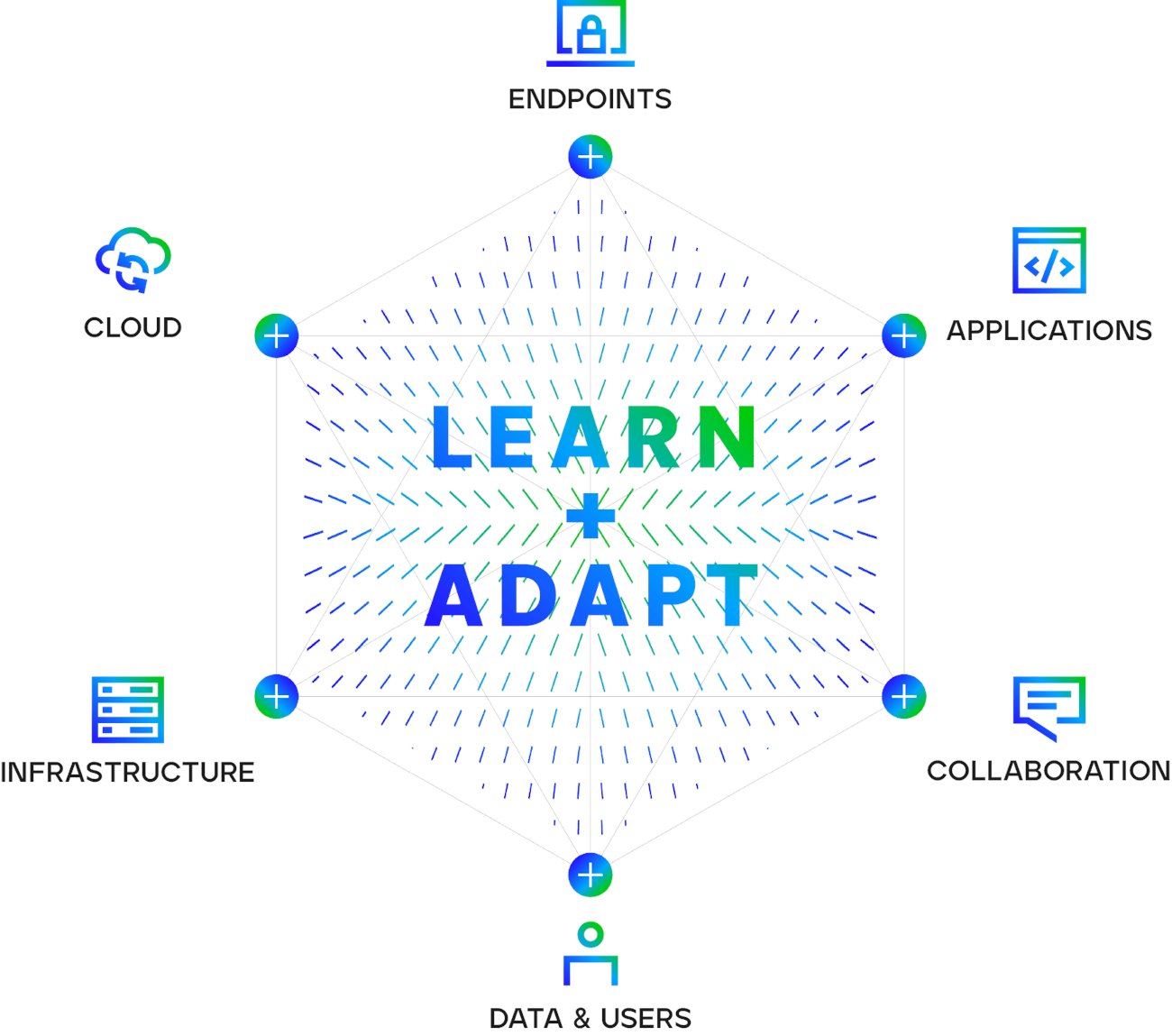

Poznaj ekosystem Trellix

Platforma Trellix uczy się i dostosowuje do potrzeb ochrony, dostarczając jednocześnie natywne i otwarte połączenia oraz zapewniając eksperckie i wbudowane wsparcie dla Twojego zespołu.

Potrzebujesz konsultacji eksperta?

Szukasz szczegółów dotyczących cen, informacji technicznych, pomocy technicznej lub niestandardowej wyceny? Nasz zespół ekspertów jest gotowy do pomocy.