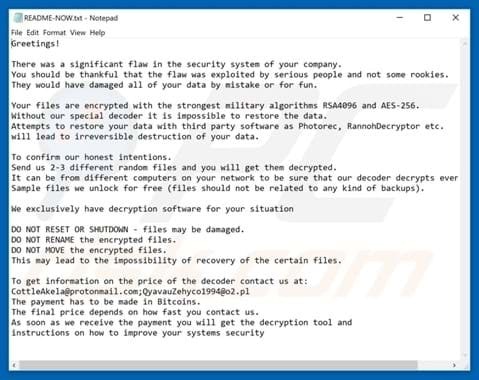

Ransomware to złośliwe oprogramowanie służące do szyfrowania systemów komputerowych, plików i danych osobowych. Po zainfekowaniu ransomware wyświetlana jest wiadomość lub "nota okupu" z żądaniem zapłaty za odszyfrowanie.

Zazwyczaj okup musi zostać zapłacony w określonym czasie. Przekroczenie tego terminu może skutkować zwiększeniem kwoty okupu przez cyberprzestępców lub rzekomym zniszczeniem klucza deszyfrującego.

Jak instalowane jest oprogramowanie ransomware i jak działa?

Ransomware to rodzaj złośliwego oprogramowania tworzonego przez indywidualnych hackerów lub grupy cyberprzestępców. Ransomware może być instalowane przy użyciu różnych taktyk, takich jak wprowadzające w błąd linki w wiadomościach e-mail, wiadomościach czatu, wiadomościach tekstowych (SMS) lub na stronach internetowych. Złośliwe oprogramowanie typu ransomware może nie tylko blokować komputery lub szyfrować pliki tylko na jednej stacji końcowej, ale może również rozprzestrzeniać się w całej organizacji. Zainfekowanie stacji roboczych oprogramowaniem ransomware to jedno, ale utrata wszystkich plików i kopii zapasowych to zupełnie co innego.

Okup ransomware

Ransomware zawsze wymaga zapłaty (okupu) za rzekome odszyfrowanie. Oferowane metody płatności różnią się od płatności kryptowalutą, taką jak Bitcoin, kartą kredytową lub niemożliwymi do zidentyfikowania kartami podarunkowymi. Jednak zapłacenie okupu nie gwarantuje organizacji lub użytkownikowi odzyskania dostępu do zaszyfrowanego systemu lub plików. Zapłacenie okupu może nawet zmotywować cyberprzestępców do ponownego zaatakowania tej samej ofiary.

Najlepsze praktyki w zakresie strategii bezpieczeństwa i zapobiegania ransomware:

Aby skutecznie bronić się przed oprogramowaniem ransomware, strategie bezpieczeństwa obejmują szeroki zakres środków, które należy podjąć.

1. Edukowanie pracowników w zakresie cyberbezpieczeństwa i regularne pokazywanie im przykładów oprogramowania ransomware w celu zwiększenia świadomości:

- Upewnienie się, że pracownicy wiedzą, jak tworzyć silne hasła i zarządzać nimi w bezpieczny sposób.

- Organizowanie sesji szkoleniowych w celu edukowania pracowników na temat tego, czym jest oprogramowanie ransomware i na co należy zwrócić uwagę przed zaangażowaniem się w złośliwe treści.

- Udostępnianie przykładów i zrzutów ekranu wiadomości e-mail, wiadomości na czacie i innych metod wykorzystywanych do wprowadzania użytkowników w błąd, przekonując ich do nieświadomego kliknięcia lub zainstalowania złośliwego oprogramowania.

- Zlecanie pracownikom łączenia się wyłącznie z firmowymi bezpiecznymi połączeniami bezprzewodowymi.

- Monitorowanie i przechwytywanie wiadomości phishingowych na wszystkich urządzeniach końcowych przy użyciu rozwiązań zabezpieczających punkty końcowe i pocztę e-mail.

2. Łatanie i aktualizowanie systemów operacyjnych i oprogramowania przez cały czas:

Minimalizuj narażenie na znane luki w oprogramowaniu i systemach operacyjnych, aktualizując je na bieżąco. Hakerzy zawsze szukają takich okazji do wykorzystania. Monitoruj wszystkie urządzenia końcowe, aby śledzić nieaktualne wersje systemów operacyjnych lub oprogramowania działającego w Twojej organizacji. Upewnij się, że zainstalowane są najnowsze poprawki, aktualizuj oprogramowanie i aktualizuj systemy operacyjne, aby zminimalizować zagrożenia.

3. Korzystanie z oprogramowania cyberbezpieczeństwa specjalizującego się w zapobieganiu nieznanym zagrożeniom:

Tradycyjne rozwiązania antywirusowe nie wystarczają do skutecznej ochrony przed nieznanymi rodzajami oprogramowania ransomware. Cyberprzestępcy znaleźli różne metody obejścia tych starszych narzędzi antywirusowych. Korzystaj z rozwiązań antywirusowych nowej generacji i rozwiązań do ochrony punktów końcowych, zamiast próbować wykrywać iteracje złośliwego oprogramowania znane starszym rozwiązaniom.

4. Monitorowanie punktów końcowych i środowisk sieciowych pod kątem złośliwej aktywności i IOA:

Skuteczne rozwiązania do wykrywania i reagowania na punktach końcowych (EDR) są w stanie wyszukać wskaźniki ataku (IOA), zatrzymując oprogramowanie ransomware "na jego drodze", zanim będzie w stanie wykonać i wyrządzić szkody.

Jeśli Twoja organizacja nie jest w stanie natychmiast reagować na alerty i wykryte zagrożenia, rozważ skorzystanie z usług Managed Security Service Provider. MSSP oferuje elitarny zespół doświadczonych ekspertów ds. cyberbezpieczeństwa, którzy proaktywnie wyszukują zagrożenia w Twoim imieniu 24 godziny na dobę, 7 dni w tygodniu. Wśród szerokiej gamy stosowanych praktyk i technologii, MSSP może również skutecznie zintegrować informacje o zagrożeniach ze strategią bezpieczeństwa. Umożliwia to organizacji szybkie wdrażanie środków zaradczych i zapobieganie rozprzestrzenianiu się złośliwego oprogramowania.