Powiązane treści

Eksport bazy assetów w systemie IBM QRadar SIEM

Czytaj więcejMonitorowanie i zarządzanie bezpieczeństwem

Zarówno w dużych, jak i małych organizacjach koniecznością staje się profesjonalne, zautomatyzowane zarządzanie bezpieczeństwem informatycznym. Bez niego organizacje stałyby się bezsilne wobec nowych zagrożeń i wciąż zaostrzanych regulacji prawnych. Konieczne jest zatem znalezienie i wdrożenie rozwiązań pozwalających skutecznie zapewnić bezpieczeństwo w środowiskach, w których przetwarzana jest olbrzymia ilość danych, generowanych przez coraz większą liczbę użytkowników i urządzeń.

IBM QRadar SIEM

IBM QRadar SIEM stanowi kompleksowe rozwiązanie do analizy bezpieczeństwa informatycznego, zapewniające integrację z różnorodnymi źródłami zdarzeń i przepływów sieciowych oraz możliwość automatyzacji procesów obsługi incydentów. IBM QRadar Security Intelligence (SIEM) pozwala widzieć to, co dzieje się w sieci, w centrum przetwarzania danych i w środowisku aplikacyjnym, a dzięki temu lepiej chronić zasoby informatyczne i spełniać wymagania formalno-prawne.

Przedsiębiorstwa z różnych sektorów gospodarki są dziś zobowiązane do przestrzegania regulacji branżowych i ogólnych przepisów oraz norm prawnych. Dzięki korelacji i integracji źródeł danych, rozwiązanie QRadar dostarcza operatorowi bardziej precyzyjnych informacji, audytorom – pełniejszych raportów, a osobom odpowiedzialnym za reagowanie na incydenty bardziej szczegółowego materiału dowodowego.

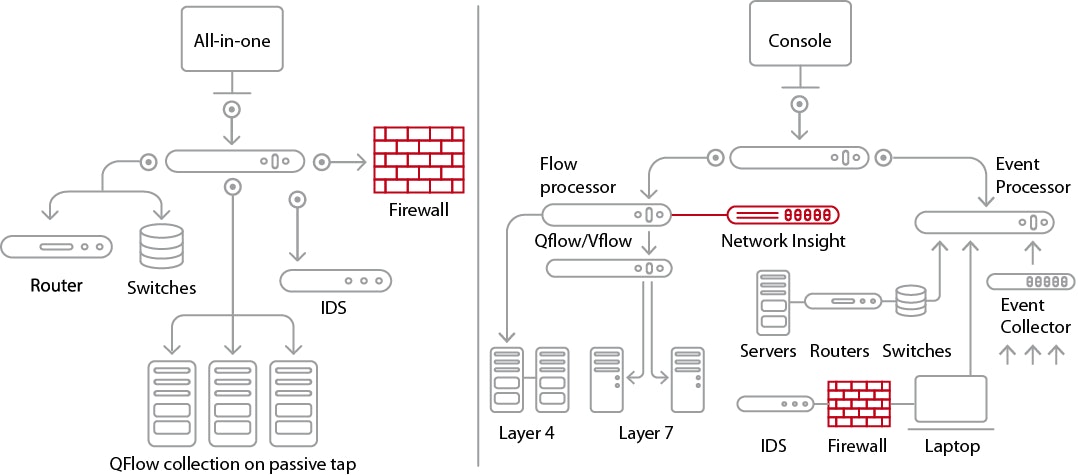

Rozwiązanie IBM QRadar SIEM składa się z wielu modułów funkcjonalnych, co daje mu szerokie spektrum zastosowań: od małych organizacji, bazujących na zintegrowanym komponencie Combined All-in-One, zawierającym w sobie wszystkie cechy funkcjonalne platformy SIEM, aż po rozwiązania rozproszone, zbudowane w oparciu o szereg modułów funkcjonalnych.

Podstawowymi modułami są

- Podstawowy komponent, odpowiedzialny za proces zbierania zdarzeń bezpośrednio ze źródeł oraz ich parsowanie, agregowanie i normalizację.

- Komponent zapewniający korelowanie zdarzeń w czasie rzeczywistym, w trybie historycznym oraz ich długoterminowe przechowywanie.

- Komponent posiadający podobną funkcję, jak Procesor Zdarzeń, w odniesieniu do przepływów danych w środowisku sieciowym.

- Komponent dedykowany do dwóch zasadniczych funkcji: przechowywania znormalizowanych danych oraz do zapewnienia zwiększenia mocy obliczeniowej zarówno Procesora Zdarzeń, jak i Procesora Przepływów.

- Jest modułem umożliwiającym centralne zarządzanie wszystkimi wymienionymi komponentami, do którego spływają informacje z procesorów wykonujących korelacje zdarzeń i przepływów.

- Posiadający wbudowane funkcjonalności Konsoli Kolektora Zdarzeń, Procesora Zdarzeń oraz Procesora Przepływów.

Event Collector – Kolektor Zdarzeń

Event Processor – Procesor Zdarzeń

Flow Processor – Procesor Przepływów

DataNode – Węzeł Przechowywania Danych

Console – Konsola

Combined All-in-One – zintegrowany, najbardziej uniwersalny komponent

Infografika

Główne cechy IBM QRadar SIEM

Elastyczność w podejściu do budowy architektury rozwiązania

Platforma IBM Security Intelligence (SIEM) zapewnia w ramach tworzonej architektury bezpieczeństwa, możliwość zastosowania szeregu komponentów, różniących się realizowaną funkcją. Dodatkowo, w ramach posiadanej licencji, oferuje możliwość zmiany tych komponentów, na dowolnym etapie wdrożenia, czy eksploatacji. IBM QRadar zapewnia również możliwość budowy systemu, od pojedynczego węzła All-in-One, aż do rozproszonej architektury zapewniającej wysoką dostępność.

Gotowe reguły korelacyjne

IBM QRadar zapewnia obszerną bibliotekę reguł korelacyjnych, stanowiących pierwszy etap budowy własnych polityk bezpieczeństwa. Reguły te są zbiorem najczęściej implementowanych i wykorzystywanych przez użytkowników scenariuszy, informujących o występowaniu podejrzanych aktywności, skanowaniu zasobów, o problemach z uwierzytelnianiem, czy występujących awariach.

Biblioteka natywnych konektorów

Jedną z unikalnych cech IBM QRadar Security Intelligence, jest biblioteka gotowych konektorów, regularnie odnawiana i publikowana przez producenta rozwiązania. Daje ona możliwość natywnego i niemal automatycznego podłączenia kluczowych elementów środowiska, takich jak: komponenty infrastruktury sieciowej i bezpieczeństwa IT, platform systemowych, czy baz danych.

Analiza zachowań użytkowników (User Behaviour Analysis – UBA)

IBM Qradar UBA zapewnia zaawansowane analizowanie działań użytkowników, wykrywające zdarzenia, pozornie nie mające nic wspólnego z konkretnym incydentem. Przykładowo UBA zaalarmuje o sytuacji, kiedy użytkownik po raz pierwszy będzie logował się z uprawnieniami administracyjnymi do kluczowego serwera, z nowej lokalizacji. Aplikacja ta ocenia ryzykowne zachowania użytkowników w kontekście całej organizacji

Potrzebujesz konsultacji eksperta?

Szukasz szczegółów dotyczących cen, informacji technicznych, pomocy technicznej lub niestandardowej wyceny? Nasz zespół ekspertów jest gotowy do pomocy.