Pulse Access Suite

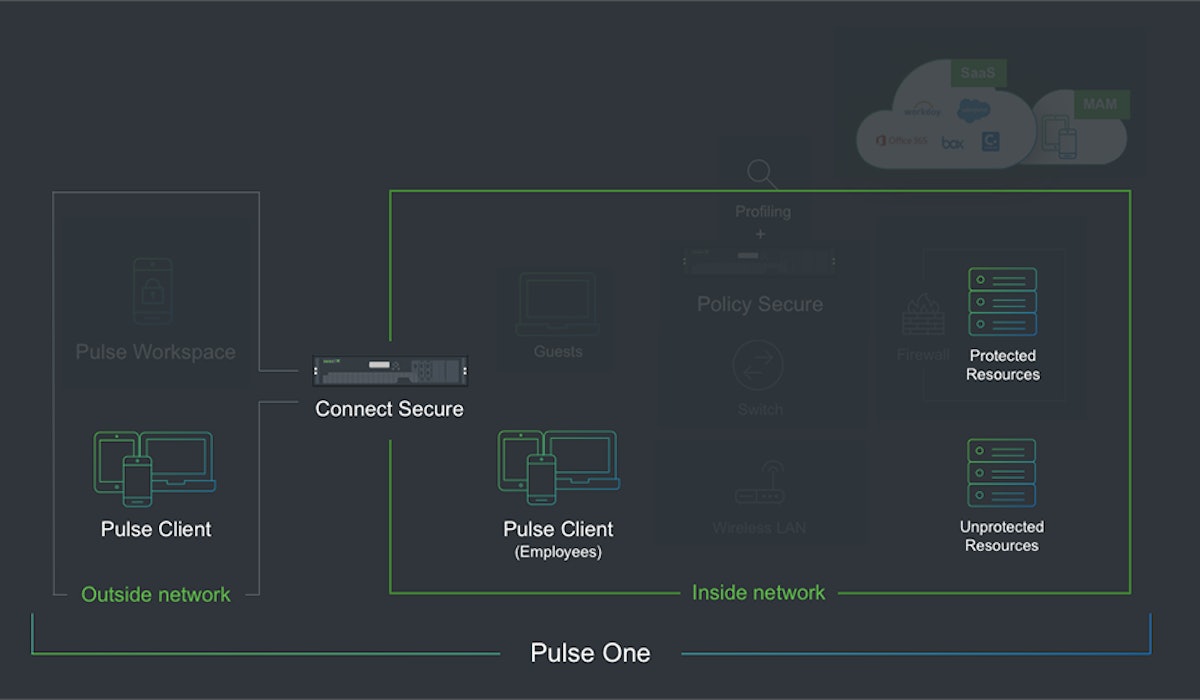

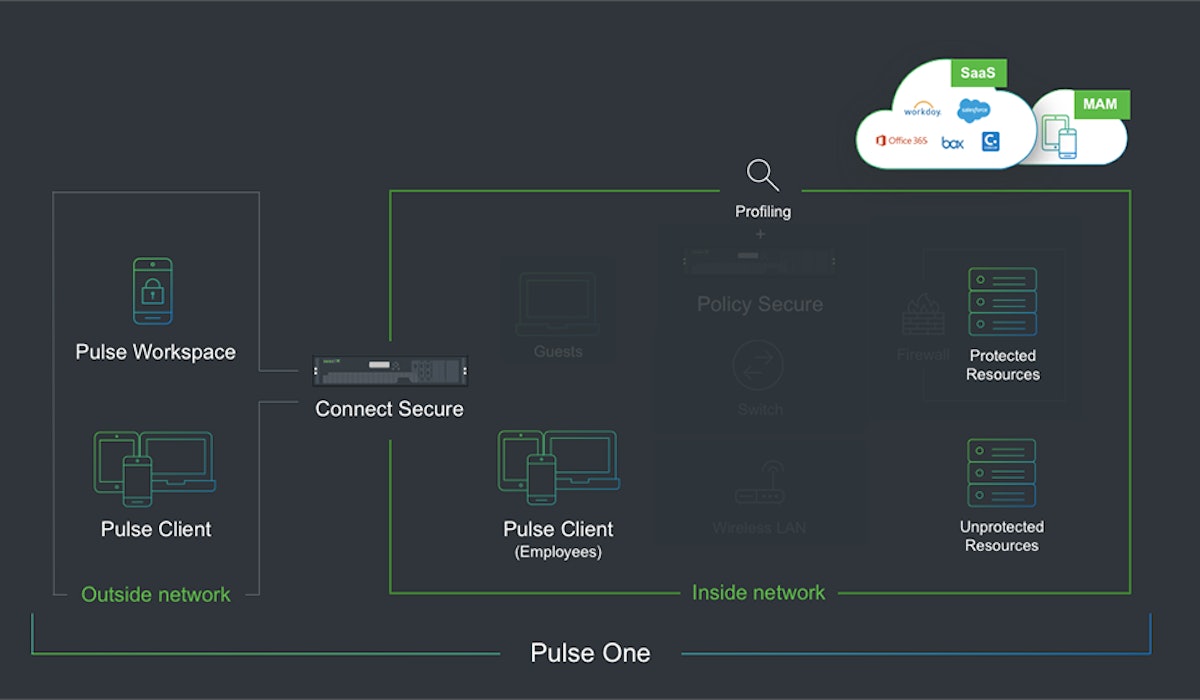

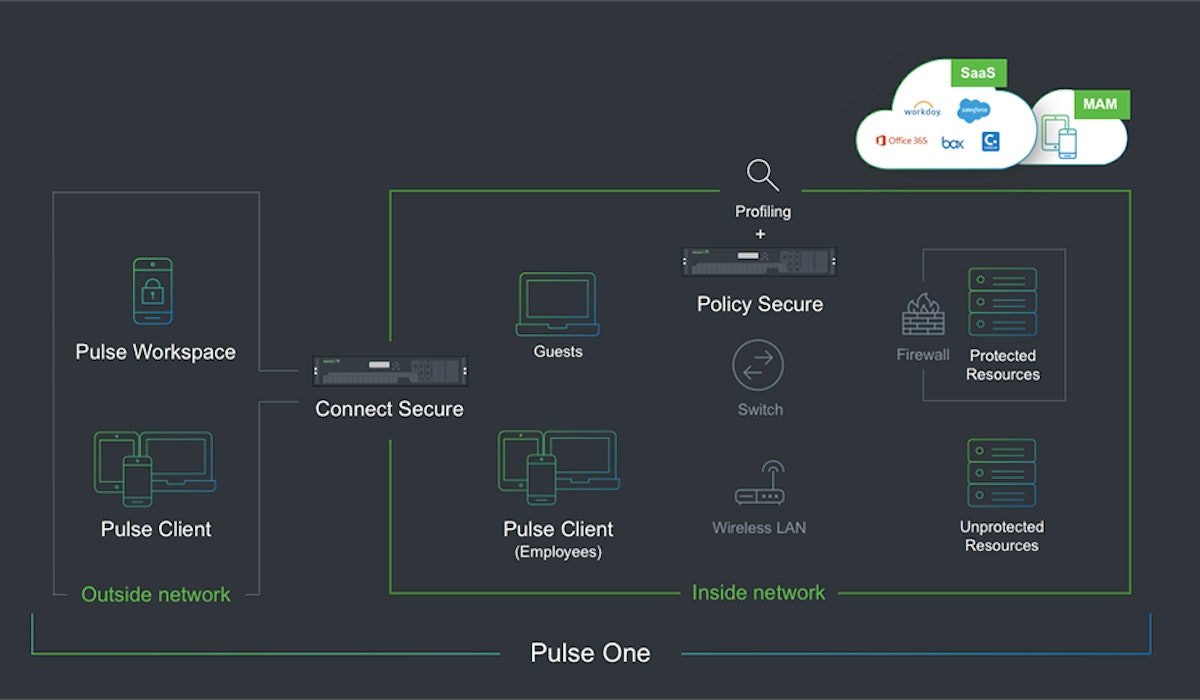

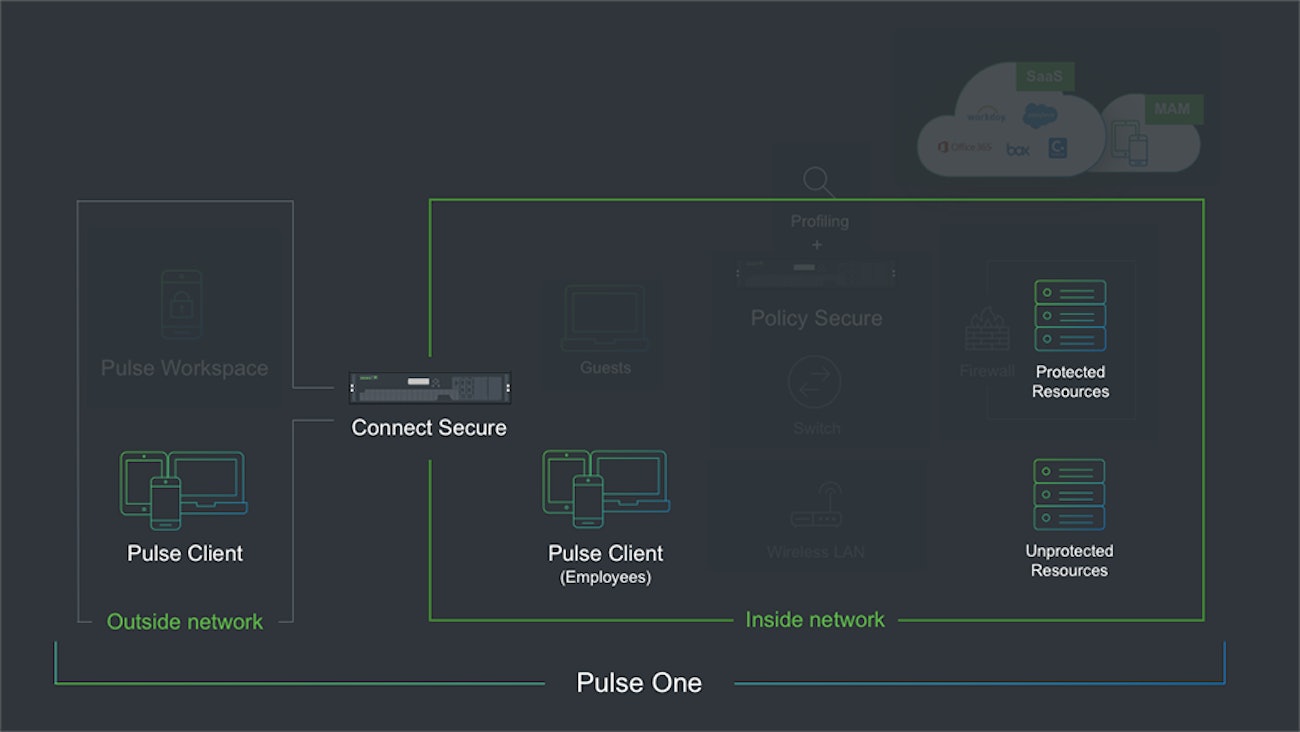

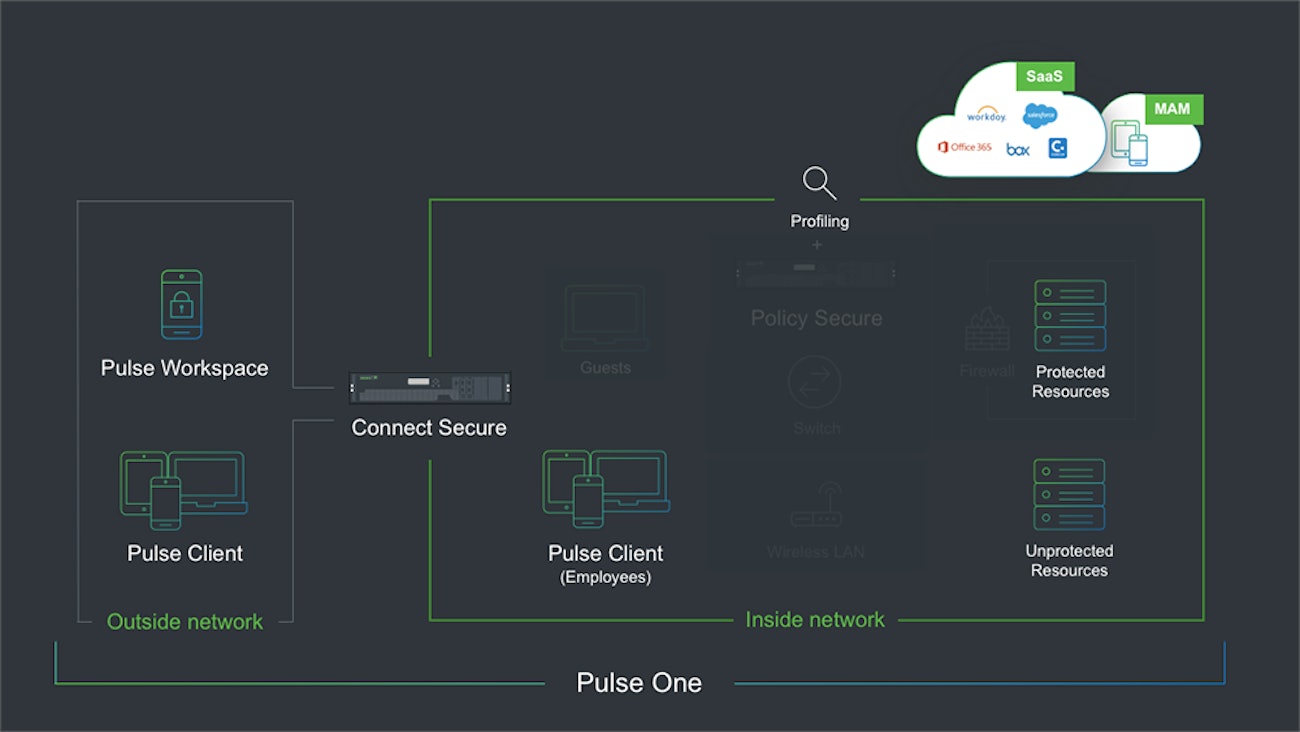

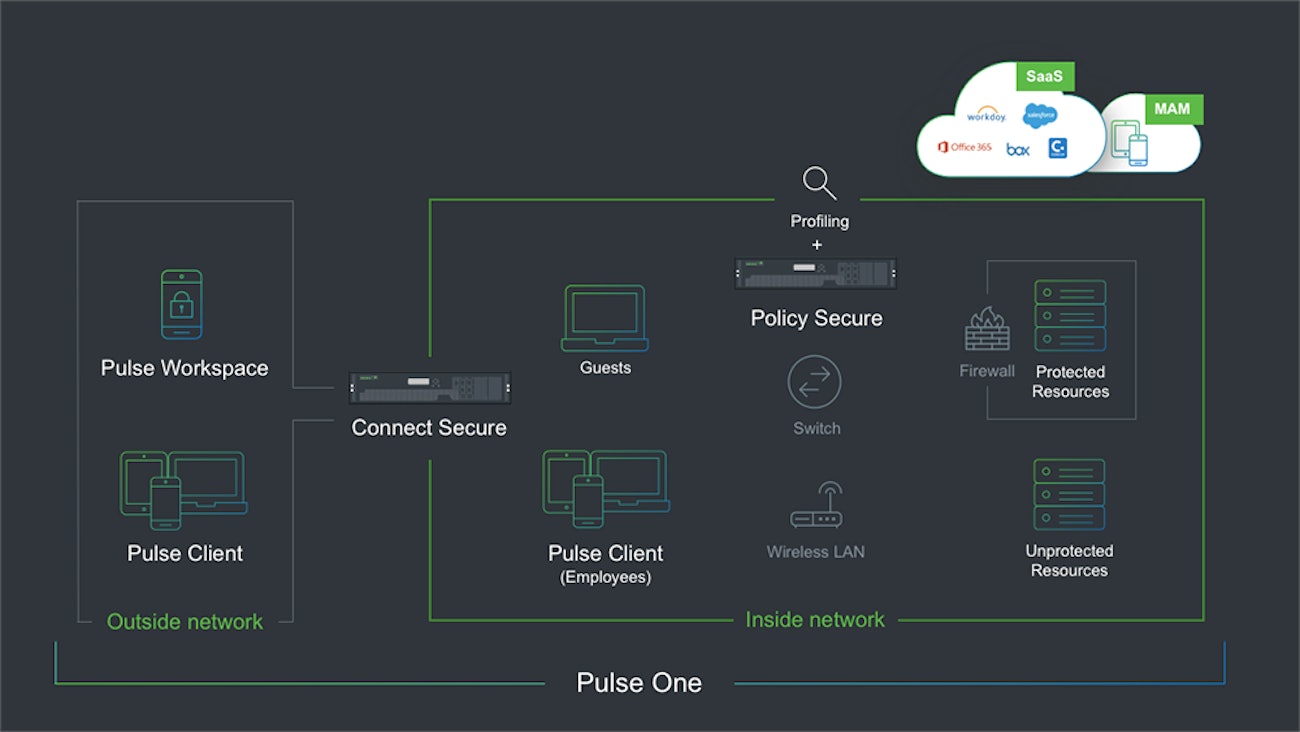

Pakiet Pulse Access Suite zawiera całe oprogramowanie i usługi niezbędne do zapewnienia bezpiecznego dostępu. Jeszcze nigdy zabezpieczenie centrum danych, zapewnienie dostępu mobilnego i umożliwienie korzystania z nowych usług w chmurze nie było tak proste. Sprawiamy, że bezpieczny dostęp jest prosty w zakupie, wdrażaniu i zarządzaniu.

Essentials Edition

- Wiodąca w branży sieć VPN: Dostęp do centrum danych za pomocą Pulse Connect Secure, preferowanej na świecie sieci SSL VPN.

- Widoczność w chmurze: Monitoruj swój pakiet Pulse Access Suite za pomocą naszego opartego na chmurze rozwiązania Pulse One.

- Mobilny VPN: Włącz natychmiastową produktywność dzięki naszemu mobilnemu VPN na tablecie lub smartfonie.

Edycja zaawansowana

- Bezpieczna chmura: Dodaj bezpieczny dostęp i funkcję Single Sign-On do aplikacji i usług w chmurze poza centrum danych.

- Widoczność sieci: Dowiedz się o wszystkich urządzeniach w sieci dzięki naszemu rozwiązaniu do profilowania sieci.

- Zarządzanie w chmurze: Zarządzaj swoim pakietem Pulse Access Suite za pomocą naszego rozwiązania Pulse One opartego na chmurze.

Enterprise Edition

- Cloud Secure: Zapewnia bezpieczny dostęp i funkcję Single Sign-On do aplikacji i usług w chmurze poza centrum przetwarzania danych.

- Network Enforcement: Z Pulse Policy Secure, będziesz miał kontrolę nad swoją siecią z mocą granularnej polityki i szerokiej integracji z infrastrukturą sieciową innych firm.

- Bezpieczne IoT: W dzisiejszych czasach wszystko ma adres IP. Wraz z Internetem pojawia się ryzyko związane z bezpieczeństwem, a Pulse Access Suite jest tu po to, aby pomóc.

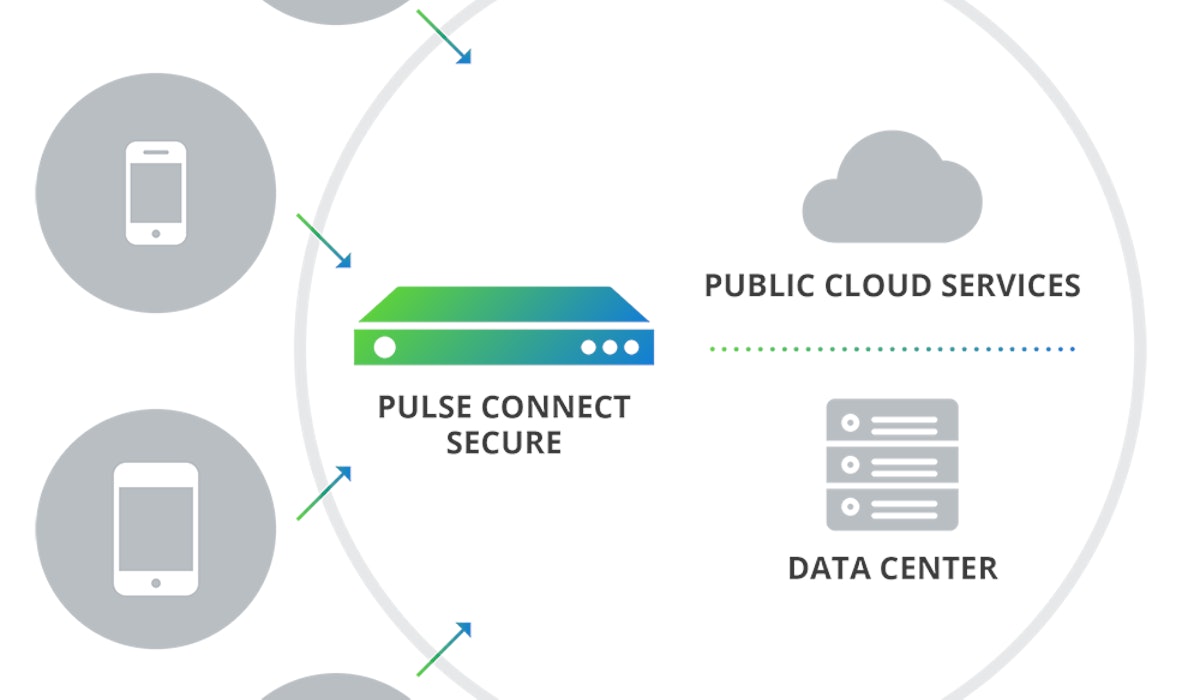

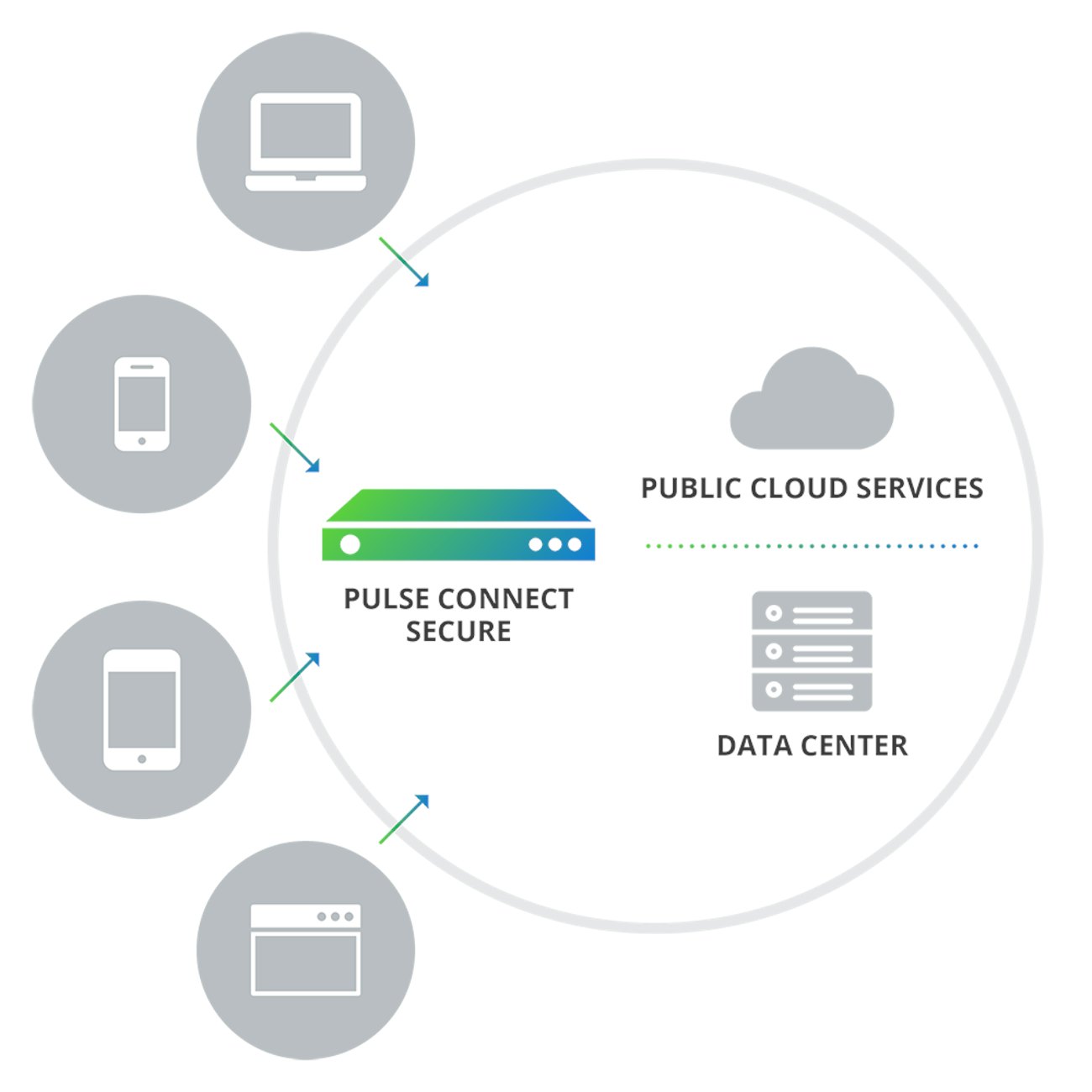

Pulse Connect Secure

Przedsiębiorstwa i dostawcy usług stoją przed trudnym wyzwaniem zapewnienia łączności sieciowej niezależnej od lokalizacji i urządzeń, która jest bezpieczna i umożliwia kontrolowanie dostępu do zasobów dla autoryzowanych użytkowników. Naruszenia i zagrożenia wciąż wymykają się spod kontroli, a coraz większa liczba pracowników i użytkowników chce korzystać z własnych, osobistych rozwiązań w zakresie produktywności, od urządzeń po aplikacje w chmurze. Wyzwanie to staje się jeszcze trudniejsze. Rozwiązanie Pulse Secure Connect Secure zapewnia bezpieczny, uwierzytelniony dostęp do zasobów korporacyjnych dla użytkowników zdalnych i mobilnych z dowolnego urządzenia z dostępem do Internetu - zawsze i wszędzie. Pulse Connect Secure jest najczęściej stosowaną siecią SSL VPN w organizacjach dowolnej wielkości, we wszystkich głównych branżach.

Pulse Connect Secure obejmuje Pulse Secure Clients i AppConnect SDK. Pulse Client to dynamiczny, wielousługowy klient sieciowy dla urządzeń mobilnych i osobistych. Klienty Pulse są łatwe do wdrożenia, umożliwiając użytkownikom szybkie "kliknięcie i połączenie" z dowolnego urządzenia, w dowolnym miejscu. Pakiet Pulse Secure AppConnect SDK zapewnia łączność SSL VPN dla aplikacji w systemach iOS i Android, umożliwiając informatykom tworzenie jeszcze bardziej przejrzystych i bezpiecznych aplikacji mobilnych dla użytkowników.Bezpieczny dostęp zaczyna się od mobilnej sieci VPN

- 40 firm z listy Fortune 50 i ponad 18 milionów zabezpieczonych punktów końcowych.

- Po prostu połącz aplikacje centrum danych i usługi chmury publicznej dla swoich pracowników.

- Granularna kontrola nad tym, kto, skąd, kiedy i w jaki sposób uzyskuje dostęp do czego.

- Bez względu na to, jakie urządzenie wybierze użytkownik, będzie on mógł korzystać z tych samych doświadczeń, które uwielbia.

- Sieć VPN na żądanie, dla poszczególnych aplikacji, dla systemów iOS i Android.

- Zapamiętywanie haseł to już przeszłość zarówno w przypadku systemów on premises, jak i rozwiązań opartych na chmurze.

- Pięknie zaprojektowane i łatwe w użyciu konsole, które pokochają informatycy.

- Specjalnie skonstruowane urządzenia bezpiecznego dostępu lub opcja maszyny wirtualnej.

Lider rynku

Centrum danych i chmura

Łatwa zgodność

Doświadczenie rodzinne

Mobilna sieć VPN

Single Sign-On

Przejrzysta widoczność

Różnorodność opcji wdrażania

Bezpieczny dostęp z dowolnego urządzenia do dowolnej aplikacji. Proste.

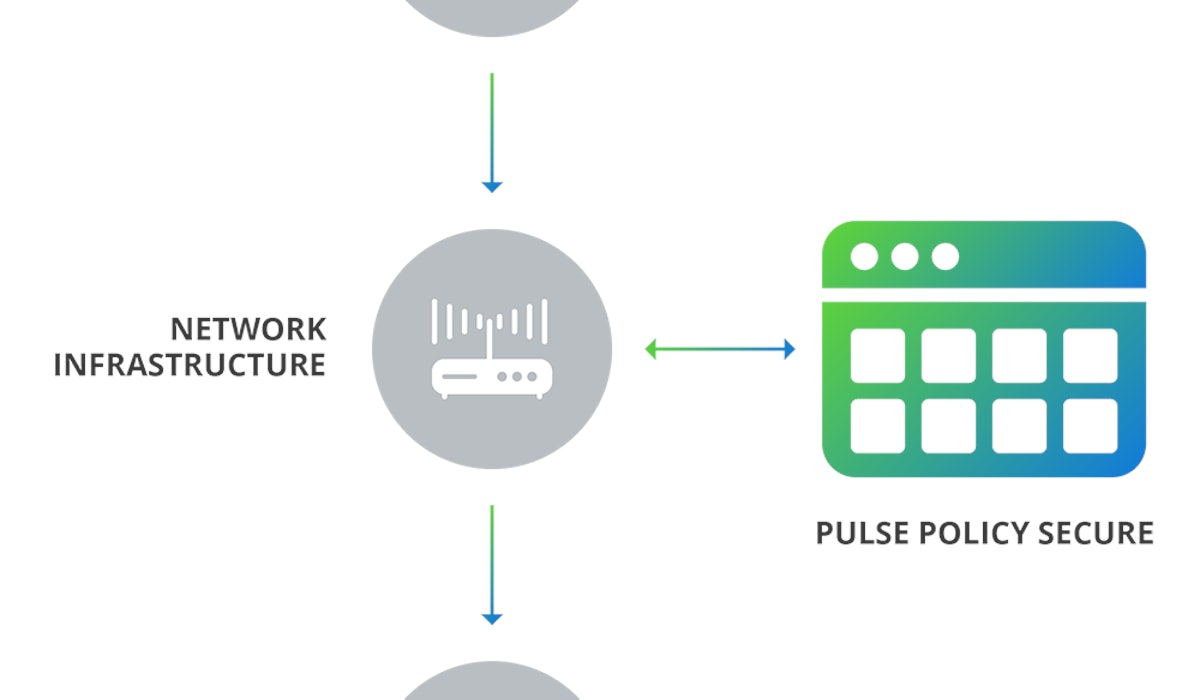

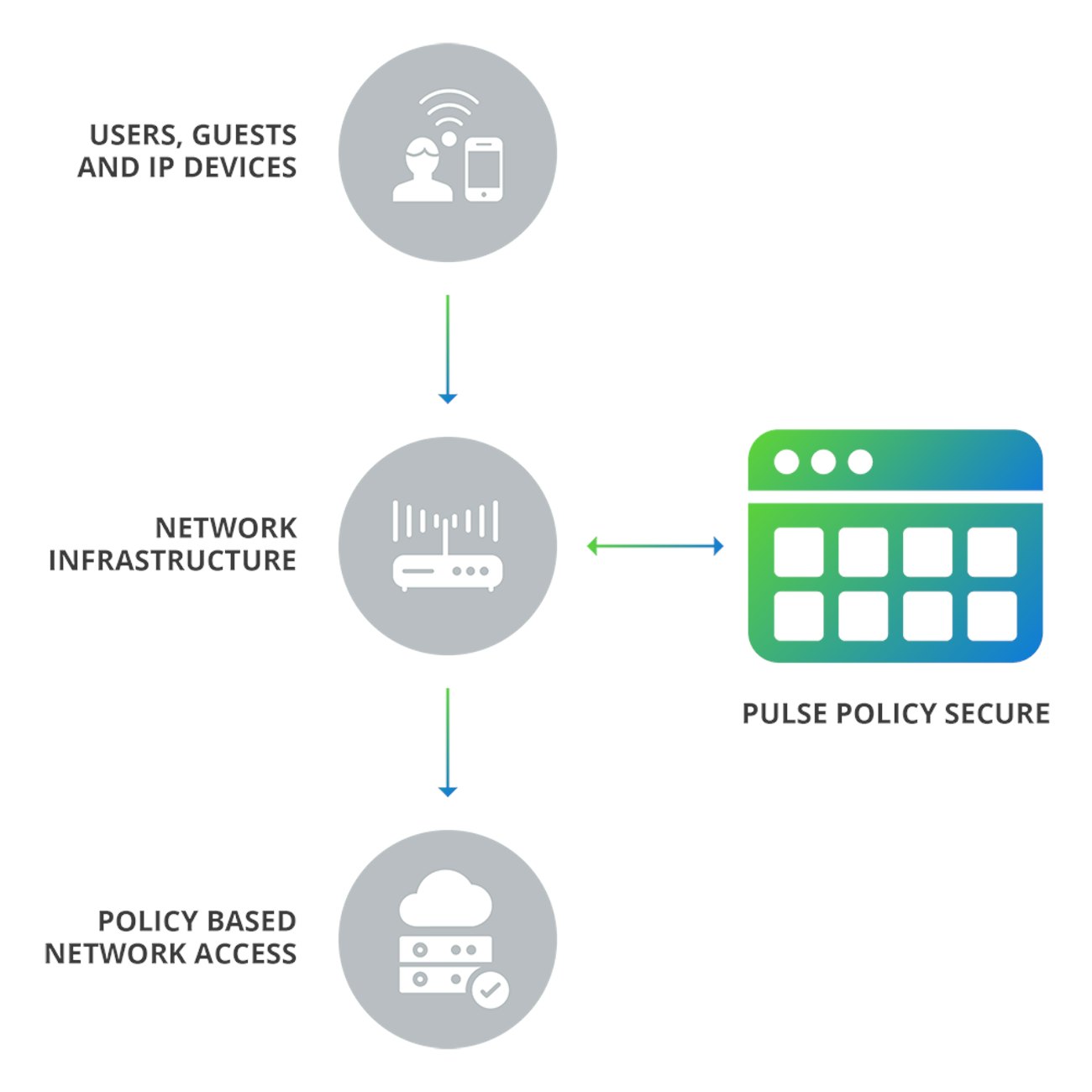

Pulse Policy Secure

Nowoczesne rozwiązanie Network Access Control (NAC) zbudowane dla sieci nowej generacji

Przez lata rozwiązanie NAC było czymś, co sprawiało, że administratorzy systemów uciekali na wzgórza z powodu reputacji trudnego do skonfigurowania i czegoś, w czym departament obrony chciałby się jedynie pobawić... aż do teraz.

Mówiąc prościej, NAC to świetny sposób na kontrolowanie, które urządzenia łączą się z siecią i co mogą robić, gdy już się połączą.

Jest to dokładnie to samo, co kontrola dostępu, którą ustawia się na udziałach plików od lat. Dlaczego każde urządzenie posiadające hasło do sieci bezprzewodowej lub połączenie przewodowe ma mieć dostęp do wszystkiego?

W tym miejscu z pomocą przychodzi Pulse Policy Secure.

NAC nieskomplikowane

- Automatyczne wykrywanie, klasyfikowanie i monitorowanie urządzeń zarządzanych, IoT i innych niezarządzanych, które łączą się z siecią korporacyjną. System dodatkowo monitoruje urządzenia pod kątem bezpieczeństwa i zmian stanu profilu.

- Funkcje automatycznego włączania do systemu Windows, Mac, smartfonów i tabletów.

- Zapewnienie zgodności bezpieczeństwa z najbardziej rygorystycznymi przepisami branżowymi i rządowymi.

- Zarządzaj polityką dostępu w zakresie połączeń przewodowych i bezprzewodowych, urządzeń osobistych i firmowych, dostępu zdalnego i lokalnego.

- Uwolnij się od złożoności konfiguracji rozwiązania NAC.

- Uprość obsługę przypadkowych użytkowników sieci o ograniczonym dostępie.

- Rozszerzenie egzekwowania zasad NAC o informacje pochodzące z rozwiązań EMM innych firm.

- Udostępniaj informacje o użytkownikach i urządzeniach, a także odbieraj alerty z popularnych przełączników, kontrolerów bezprzewodowych, rozwiązań NGFW, SIEM, EMM i zabezpieczeń punktów końcowych.

Pełna widoczność sieci

Automatyczne wprowadzanie urządzeń na rynek

Zgodność z przepisami

Kontekstowa kontrola dostępu

Kreatory i szablony

Zarządzanie użytkownikami gościnnymi

Integracja zarządzania mobilnością

Orkiestracja reakcji na zagrożenia

Pełna kontrola dostępu: kto, co, kiedy i gdzie dzięki Pulse Policy Secure.

Bogaty zestaw funkcji dla nowej generacji

- Automatyczna konfiguracja urządzeń z ustawieniami i oprogramowaniem dla dostępu Wi-Fi i VPN.

- Ulepszone oceny stanu urządzeń punktów końcowych, podatności na zagrożenia i stanu zabezpieczeń.

- Profilowanie punktów końcowych w sieci oraz urządzeń IoT w celu weryfikacji i usuwania skutków.

- Pojedynczy klient zapewnia użytkownikom zarówno dostęp przez VPN, jak i dostęp lokalny, co zapewnia prostą i łatwą obsługę.

- Możliwość tworzenia ograniczonych czasowo kont dla gości - i zapewnienia bezproblemowej obsługi użytkowników.

- Orkiestracja i automatyzacja egzekwowania bezpieczeństwa za pomocą ponad 20 rozwiązań producentów, w tym przełączników, zapór sieciowych, urządzeń mobilnych i punktów końcowych.

- Kontroluj wszystko z jednej konsoli zarządzania i pulpitu nawigacyjnego wdrożonego w chmurze lub centrum danych.

- Minimalizuje ryzyko złośliwego oprogramowania i przestoje dzięki automatycznemu usuwaniu poprawek dla urządzeń punktów końcowych.

BYOD onboarding

Automatyczne kontrole zgodności z przepisami

Kompleksowa widoczność

Klient zunifikowany

Dostęp dla gości

Interoperacyjność

Scentralizowane dowodzenie

Ocena łatek

Potrzebujesz konsultacji eksperta?

Szukasz szczegółów dotyczących cen, informacji technicznych, pomocy technicznej lub niestandardowej wyceny? Nasz zespół ekspertów jest gotowy do pomocy.