Termin Zero Touch Provisioning, czasem także określany skrótem ZTP, coraz częściej pojawia się na liście funkcji produktów i urządzeń sieciowych. Funkcję tę można znaleźć w przełącznikach sieciowych, bezprzewodowych punktach dostępowych, routerach SD-WAN, platformach NFV, a nawet w zaporach sieciowych.

Czym jest ta technologia i jakie korzyści może nam przynieść? Czy każdy sposób wdrożenia technologii ZTP oferuje taki sam poziom funkcjonalności i czy każde rozwiązanie tego rodzaju jest równie łatwe w użyciu? W tym artykule przyjrzę się bliżej ofertom dostawców, różnicom pomiędzy rożnymi sposobami realizacji funkcji ZTP oraz temu, co ZTP oznacza w praktyce dla nas.

Czym jest rozwiązanie Zero Touch Provisioning i jaki jest jego cel?

Jak sugeruje sama nazwa technologii, którą można luźno przełożyć jako „bezobsługowa konfiguracja”, jej celem jest umożliwienie instalacji urządzeń sieciowych w dowolnym miejscu, bez konieczności korzystania z usług osoby, która zajmie się ich konfiguracją. W praktyce oznacza to, że nowe lub zastępcze urządzenie może zostać dostarczone bezpośrednio do siedziby firmy, a następnie zainstalowane i uruchomione przez dowolnego pracownika — nawet osobę, która nie posiada żadnych kwalifikacji związanych z IT. Po wykonaniu tych kroków pałeczkę przejmuje funkcja ZTP odpowiadająca za przeprowadzenie konfiguracji urządzenia i połączenie go z systemem zarządzania. W dalszej części tego artykułu opiszę, jak to wygląda w praktyce.

W czym pomaga rozwiązanie ZTP?

Ręczna konfiguracja urządzeń jest pracochłonna, czasochłonna i kosztowna, a dodatkowo jest czynnością, podczas której można łatwo popełnić błąd. Dodatkowo w miejscu, w którym instalowane jest urządzenie musi znajdować się osoba posiadająca co najmniej podstawowe umiejętności konfiguracji oraz laptopa, aby przeprowadzić wstępną konfigurację urządzenia zanim zostanie ono podłączone do centralnego systemu zarządzania. Innym sposobem radzenia sobie z tym problemem jest przesłanie urządzenia w pierwszej kolejności do centrali, gdzie następuje konfiguracja, po której urządzenie zostanie przesłane do miejsca docelowego. W praktyce takie rozwiązanie jest również kosztowne, ponieważ wymaga dwukrotnej wysyłki urządzenia, co może oznaczać także podwójną kontrolę celną i podwójne oclenie w przypadku wysyłek międzynarodowych. Pojawia się także ryzyko przesłania do zakładu B urządzenia z ustawionym adresem IP przewidzianym dla zakładu A.

Dzięki technologii ZTP urządzenie może zostać przesłane bezpośrednio z magazynu do lokalizacji końcowej i zainstalowane natychmiast po dostawie — technologia gwarantuje, że już po kilku minutach urządzenie zostanie w pełni skonfigurowane. Skutkuje to znacznym skróceniem czasu realizacji zamówienia, ogranicza czas spędzany na instalacji oraz zmniejsza liczbę błędów konfiguracji. Korzyści płynące z takiego rozwiązania mogą być nieocenione, zwłaszcza w przypadku przedsiębiorstw posiadających wiele zakładów, które nie zatrudniają personelu IT, a także firm otwierających często nowe lokalizacje, takie jak sklepy typu pop-up lub biura tymczasowe. Technologia ZTP sprawdzi się również doskonale w przypadku konfiguracji urządzeń na potrzeby pracy zdalnej z domu.

Jak działa rozwiązanie ZTP i czym jest konfiguracja „minimalna” lub „jednoetapowa”?

W tym miejscu robi się naprawdę interesująco. Określenie „Zero Touch” sugeruje, że osoba fizycznie instalująca urządzenie nie musi wykonywać żadnych czynności związanych z jego konfiguracją, ponieważ urządzenie (przy użyciu domyślnej konfiguracji fabrycznej) samo znajduje system zarządzający, który przekazuje stosowną konfigurację dla danej lokalizacji i organizacji. Nie wszystkie implementacje technologii ZTP są w praktyce bezobsługowe, dlatego czasem można natknąć się na warianty, takie jak „konfiguracja minimalna” (minimal touch provisioning) lub „konfiguracja jednoetapowa” (one touch provisioning).

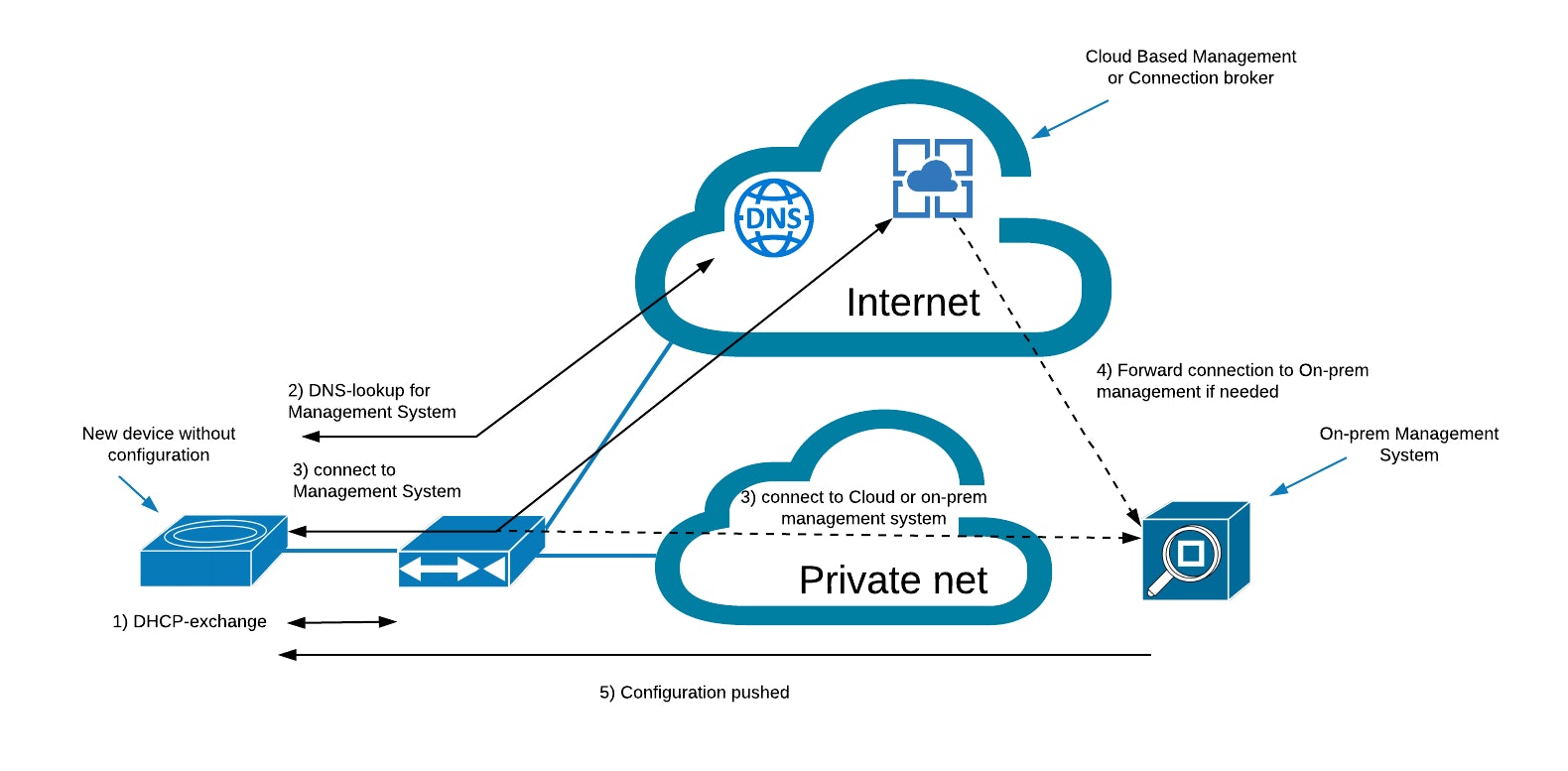

Pierwszą rzeczą, której urządzenie potrzebuje do komunikacji jest adres IP. Na szczęście na tym etapie ZTP korzysta z wszechobecnego protokołu dynamicznego konfigurowania hostów (DHCP), który pozwala również na uzyskanie adresu bramy domyślnej, a także przekazuje nazwę domeny lokalnej oraz adresy serwerów DNS. Jeśli z jakiegoś powodu adresy serwerów DNS są niedostępne lub nieosiągalne, urządzenie może zawsze podjąć próbę skorzystania z serwera DNS firmy Google dostępnego pod adresem 8.8.8.8. Protokół DHCP obejmuje również kilka opcjonalnych pól, które mogą zostać wykorzystane w celu przekazania urządzeniu adresu IP systemu zarządzania. Domyślna konfiguracja fabryczna może również zawierać predefiniowaną nazwę systemu zarządzania (koordynatora), którą urządzenie będzie w stanie połączyć z przekazaną przez protokół DHCP nazwą domeny w celu wykonania wyszukiwania DNS. Rezultatem takiego działania jest wysłanie zapytania o hosta „koordynator.example.com”. Takie zapytanie do serwera DNS powinno skutkować przekierowaniem na adres IP systemu zarządzania, co w praktyce oznacza, że wymagane jest jednorazowe przygotowanie sieci. To samo dotyczy przesyłania adresu systemu zarządzania przy pomocy opcji protokołu DHCP.

Kiedy urządzenie ma już przydzielony adres IP i wie, skąd może pobrać konfigurację, na drodze do skutecznej konfiguracji może nadal stać kilka przeszkód. W wielu przypadkach połączenie WAN stanowi połączenie z Internetem, jednak może wymagać aktywacji przez specjalny portal lub przez uwierzytelnienie połączenia PPPoE lub PPPoA. W takim przypadku konieczne jest wykonanie odpowiednich działań ręcznie, co zmienia literę „Z” w nazwie technologii ZTP w literę „M” — wymaga bowiem minimalnej ręcznej konfiguracji. Kolejną przeszkodą może być zapora ogniowa uniemożliwiająca ustanowienie połączenia. W tej sytuacji konieczne jest dostosowanie reguł zapory, jednak najczęściej można to zrobić zdalnie. Ruch wychodzący wykorzystujący protokół HTTPS jest zwykle dozwolony, z tego właśnie powodu jest to protokół wykorzystywany de facto do połączenia z systemem zarządzania.

Ryc. 1: Typowy przebieg procesu ZTP.

Alternatywne rozwiązania nie korzystają z serwerów DNS ani protokołu DHCP w celu uzyskania lokalizacji serwera konfiguracyjnego. Jeden z producentów rozwiązań chwali się funkcją ZTP w swoich urządzeniach, jednak wymaga od użytkownika zalogowania się do urządzenia przy pomocy portu konsoli i wprowadzenia polecenia umożliwiającego ustawienie adresu IP serwera konfiguracyjnego w linii komend.

Coraz więcej producentów oferuje usługi w chmurze obsługujące konfigurację oraz proces ZTP, są to między innymi Cisco Meraki, Riverbed, Citrix, a także Juniper Networks. Wystarczy jedynie zarejestrować numery seryjne zakupionych urządzeń, a producent upewni się, że zostaną one prawidłowo zarejestrowane i będą widoczne na koncie w portalu zarządzania użytkownika, który będzie mógł dzięki temu konfigurować i zarządzać urządzeniami przy pomocy chmury.

Na szczęście osoby, które nie chcą zarządzać swoją siecią przy pomocy chmury i wolą bardziej tradycyjne sposoby, mają także szereg opcji do wyboru. Usługa producenta dostępna w chmurze będzie nadal domyślną lokalizacją dla urządzeń z domyślną konfiguracją fabryczną, jednak będzie przekierowywana do serwera konfiguracji znajdującego się w siedzibie firmy. Oczywiście każdy system konfiguracji oparty na chmurze wymaga dostępu do Internetu — bezpośredniego lub przy pomocy sieci firmowej.

„Minimalna konfiguracja” przy pomocy aplikacji mobilnych

Przed laty użytkownicy mieli możliwość konfigurowania urządzeń domowych, takich jak adaptery Powerline oraz punkty dostępowe, na kilka różnych sposobów. Często w pudełku z urządzeniem znajdowała się płyta CD z niewielkim programem, którego celem było znalezienie urządzenia w sieci LAN i pomoc w konfiguracji. Tak naprawdę ten sposób nie odszedł jeszcze całkowicie do lamusa, ale w międzyczasie nastąpiły pewne zmiany. Niektórzy producenci oferują na przykład możliwość minimalnej konfiguracji urządzeń przy pomocy aplikacji mobilnej — oczywiście przy założeniu, że na miejscu znajduje się osoba, która potrafi (i chce) zainstalować taką aplikację na swoim urządzeniu, a następnie połączy się z urządzeniem w lokalnej sieci LAN lub poprzez domyślny SSID urządzenia (jeśli urządzenie posiada możliwość połączenia przez Wi-Fi). Po instalacji aplikacja łączy się z serwerem konfiguracyjnym, a nowe urządzenie działa jako serwer pośredniczący, wykorzystując w tym celu sieć lokalną lub mobilną. Często tego rodzaju aplikacje wykorzystują też aparat w telefonie do skanowania naklejki z kodem kreskowym urządzenia w celu ustalenia numeru seryjnego i modelu.

ZTP a bezpieczeństwo

Uwierzytelnienie urządzenia i zapewnienie prawidłowego połączenia z właściwą domeną zarządzania jest niezwykle ważne. Byłoby nieprzyjemnie, gdyby przez pomyłkę został zarejestrowany błędny numer seryjny, a urządzenie zostało skonfigurowane przez inną osobę, zwłaszcza kogoś o niekoniecznie dobrych intencjach. Także zagubione lub skradzione urządzenia nie powinny być automatycznie dodawane do infrastruktury sieciowej. Wystarczy wyobrazić sobie router SD-WAN w rękach atakującego, który podłączy go do Internetu, a następnie uzyska automatycznie bezpośredni dostęp do sieci wewnętrznej. Zdecydowanie jest to scenariusz spędzający sen z powiek wielu administratorów. Każda usługa oparta na chmurze musi być również bezpieczna, aby uniemożliwić atakującym dodawanie swoich urządzeń do domeny użytkownika lub przejęcie istniejących urządzeń.

ZTP w skrócie

Technologia ZTP coraz częściej stanowi ważną funkcję nowych urządzeń, ponieważ producenci zdają sobie sprawę z tego, że ich urządzenia mogą być zainstalowane w dowolnym miejscu, a koszty instalacji stanowią w wielu przypadkach pokaźny wydatek. Kto powinien zapoznać się bliżej z możliwościami tego rozwiązania? Z pewnością firmy, które często instalują nowe urządzenia w odległych lokalizacjach, ale nie zatrudniają lokalnego personelu IT. Warto przy tym sprawdzić, czy funkcje ZTP danego urządzenia działają w danym środowisku i czy wymagane jest wprowadzenie jakichkolwiek zmian, aby umożliwić ich sprawne działanie. Co więcej, sposoby wdrożenia technologii ZTP różnią się znacząco pomiędzy urządzeniami różnych producentów, a wiele z nich nie zasługuje w pełni na to określenie. W niektórych przypadkach działanie technologii ZTP wymaga spełnienia pewnych podstawowych wymagań, na przykład dostępu do Internetu, serwerów DNS lub protokołu DHCP. Warto także zadbać o to, aby funkcja ZTP nie została wykorzystana jako wektor ataku na sieć przedsiębiorstwa.

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.