Według raportów firm CrowdStrike i Okta w 2025 r. naruszenia związane z tożsamością stanowiły 80% incydentów cybernetycznych, co sprawiło, że model „Zero Trust” stał się nie tylko modnym hasłem, ale prawdziwą koniecznością. Model „Zero Trust” jest często błędnie postrzegany jako zbiór środków kontroli sieciowej lub technologii dostępu. W praktyce jest to architektoniczne podejście do podejmowania decyzji dotyczących dostępu, którego podstawą jest tożsamość.

W miarę jak użytkownicy, aplikacje i workloady przenoszą się do środowisk chmurowych i hybrydowych, tożsamość zastąpiła sieć jako główny punkt kontroli. Model Zero Trust formalizuje tę zmianę, wymagając, by każde żądanie dostępu było oceniane na podstawie tożsamości, kontekstu i zasad, a nie na podstawie domyślnego zaufania wynikającego z lokalizacji.

Co tak naprawdę oznacza model „Zero Trust”

Model „Zero Trust” odchodzi od założenia, że wszystko znajdujące się w obrębie sieci jest godne zaufania. Zamiast tego dostęp jest na bieżąco oceniany na podstawie tego, kto lub co wysyła żądanie, do czego próbuje uzyskać dostęp oraz na jakich warunkach.

Amerykański Narodowy Instytut Standardów i Technologii (NIST) definiuje model Zero Trust jako ewoluujący zbiór paradygmatów cyberbezpieczeństwa, który przenosi mechanizmy obronne ze statycznych, opartych na granicach sieciowych obszarów na użytkowników, aktywa i zasoby.

Definicja ta podkreśla kluczową kwestię: model Zero Trust nie jest produktem. Jest to model podejmowania decyzji. Każde żądanie dostępu musi być wyraźnie weryfikowane i konsekwentnie egzekwowane.

Tożsamość jako główny czynnik decyzyjny

W architekturze typu Zero Trust decyzje dotyczące dostępu są podejmowane przez jednostkę decyzyjną ds. zasad, a egzekwowane przez jednostkę egzekwującą zasady, przy czym płaszczyzna sterowania koordynuje zasady i dane telemetryczne. Dane dotyczące tożsamości są bezpośrednio wykorzystywane w tej logice decyzyjnej.

Dane dotyczące tożsamości dostarczają odpowiedzi na podstawowe pytania związane z architekturą typu zero-trust:

- Kto lub co występuje z wnioskiem o dostęp?

- W jakim stopniu zweryfikowano tożsamość wnioskodawcy?

- Jakie uprawnienia dostępu powinna mieć ta osoba w tej chwili?

- Jakie sygnały ryzyka wiążą się z tym wnioskiem?

Bez solidnych mechanizmów kontroli tożsamości model „Zero Trust” nie może funkcjonować. Same mechanizmy kontroli sieciowej nie pozwalają ustalić, czy użytkownik powinien uzyskać dostęp do aplikacji SaaS, zasobów w chmurze czy wrażliwych danych. Tożsamość dostarcza kontekstu niezbędnego do tego, by decyzje te miały sens.

Właśnie dlatego firma Gartner konsekwentnie traktuje tożsamość jako fundamentalny element architektur typu „Zero Trust”, a nie jako element pomocniczy.

IAM jako warstwa egzekwowania w modelu Zero Trust

System zarządzania tożsamością i dostępem (IAM) wdraża model „Zero Trust” poprzez egzekwowanie decyzji dotyczących dostępu podczas logowania i w trakcie korzystania z systemu. Podczas gdy tradycyjne systemy IAM skupiały się przede wszystkim na tym, czy użytkownik może się uwierzytelnić, systemy IAM oparte na modelu „Zero Trust” koncentrują się na tym, czy w danym momencie należy zezwolić na dostęp, biorąc pod uwagę tożsamość, kontekst i ryzyko.

System IAM realizuje zasady modelu „Zero Trust” poprzez:

- Silne uwierzytelnianie, w tym MFA oraz mechanizmy kontroli oparte na ocenie ryzyka

- Zasada minimalnych uprawnień, ograniczająca uprawnienia do niezbędnego minimum

- Dostęp warunkowy, w którym kontekst, taki jak stan urządzenia lub poziom ryzyka, wpływa na podejmowane decyzje

- Ciągła widoczność, zapewniająca rejestrowanie i identyfikowalność decyzji dotyczących dostępu

Zamiast przyznawać szeroki dostęp na podstawie obecności w sieci, system IAM egzekwuje zasady na poziomie tożsamości. Dzięki temu organizacje mogą konsekwentnie stosować model „Zero Trust” w aplikacjach SaaS, platformach chmurowych i systemach prywatnych.

IAM, PAM i IGA w modelu „zero-trust”

W architekturze typu zero-trust rozwiązania do zarządzania tożsamością i dostępem (IAM), zarządzania dostępem uprzywilejowanym (PAM) oraz zarządzania tożsamością i administracji (IGA) współdziałają ze sobą, aby zapewnić, że decyzje dotyczące dostępu są trafne, możliwe do wyegzekwowania i podlegają rozliczalności.

IAM kontroluje sposób uwierzytelniania tożsamości i żądania dostępu oraz sposób egzekwowania tego dostępu w aplikacjach i usługach. PAM koncentruje się na dostępie uprzywilejowanym, takim jak role administracyjne i uprawnienia o dużym znaczeniu, gdzie nadużycie lub naruszenie bezpieczeństwa ma ogromne konsekwencje. IGA zapewnia zarządzanie poprzez gwarantowanie, że prawa dostępu pozostają prawidłowe w czasie dzięki zatwierdzeniom, przeglądom i procesom podlegającym audytowi.

W kontekście modelu zero-trust PAM ma kluczowe znaczenie, ponieważ dostęp uprzywilejowany stanowi największe ryzyko. Stałe uprawnienia administracyjne podważają zasady modelu zero-trust, omijając ciągłą ocenę. Kontrolowanie podwyższania uprawnień i monitorowanie sesji uprzywilejowanych bezpośrednio dostosowuje PAM do celów modelu zero-trust.

IGA wspiera model zero-trust, zapewniając, że decyzje dotyczące dostępu pozostają ważne. Jeśli tożsamości zachowują dostęp, którego już nie potrzebują, egzekwowanie zasad traci sens. Regularne przeglądy, zatwierdzanie i kontrole cyklu życia sprawiają, że zasady modelu zero-trust są dostosowane do rzeczywistości organizacyjnej.

Ewolucja ochrony: Tożsamość jako nowa granica sieci

Tradycyjne modele bezpieczeństwa opierały się w dużej mierze na segmentacji sieci i strefach zaufanych. Model „zero trust” zastępuje to podejście egzekwowaniem zasad opartym na tożsamości.

Ta zmiana odzwierciedla ewolucję wzorców dostępu:

- Użytkownicy uzyskują dostęp do aplikacji bezpośrednio przez Internet

- Workloady uwierzytelniają się względem siebie za pomocą tożsamości urządzenia

- Urządzenia przechodzą między sieciami o zróżnicowanym poziomie zaufania

Tożsamość stanowi stabilny punkt odniesienia we wszystkich tych scenariuszach. Niezależnie od tego, czy żądanie pochodzi od użytkownika zdalnego, pracy w chmurze czy interfejsu API, tożsamość pozwala na zastosowanie tej samej logiki zasad.

Firma Nomios uważa, że dostęp oparty na tożsamości stanowi kluczowy filar nowoczesnych architektur typu zero-trust, zwłaszcza w środowiskach chmurowych i hybrydowych.

Typowe pułapki modelu zero-trust związane z tożsamością

Wiele inicjatyw opartych na modelu zero-trust nie przynosi oczekiwanych rezultatów, ponieważ tożsamość traktowana jest jako element pomocniczy, a nie fundament.

Do typowych problemów należą:

- Niewłaściwe zarządzanie cyklem życia, skutkujące pozostawianiem nieaktualnych kont i uprawnień

- Niespójność zasad między systemami IAM, PAM a mechanizmami kontroli sieciowej

- Nadmierne poleganie na uwierzytelnianiu wieloskładnikowym (MFA) bez egzekwowania zasady minimalnych uprawnień

- Ograniczony wgląd w tożsamości niebędące użytkownikami oraz konta usługowe

Model „zero-trust” nie eliminuje potrzeby dbałości o bezpieczeństwo tożsamości. Wręcz przeciwnie – jeszcze ją wzmacnia. Jeśli dane dotyczące tożsamości są niekompletne lub niedokładne, zasady modelu „zero trust” tracą swoją wiarygodność.

Tożsamość jako warstwa kontrolna w modelu Zero Trust

Dojrzałe podejście Zero Trust traktuje tożsamość jako warstwę kontrolną odpowiedzialną za decyzje dotyczące dostępu. Zasady są definiowane jednorazowo, konsekwentnie egzekwowane i wspierane przez wspólne dane telemetryczne obejmujące mechanizmy kontroli tożsamości, punktów końcowych i sieci.

Podejście to ogranicza powielanie działań i zwiększa przejrzystość. Zespoły ds. bezpieczeństwa mogą analizować dostęp w kategoriach tożsamości i zasad, a nie rozproszonych reguł w wielu technologiach.

Podejście firmy Nomios jest zgodne z tym kierunkiem: tożsamość nie jest tylko jednym z wielu elementów kontroli. Jest to silnik decyzyjny, który łączy uwierzytelnianie, autoryzację, uprawnienia i egzekwowanie w nowoczesnych środowiskach IT.

Dlaczego model Zero Trust oparty na tożsamości ma obecnie tak duże znaczenie

Wdrażanie modelu Zero Trust zyskuje na popularności, ponieważ organizacje reagują na rosnącą popularność chmury, pracę zdalną oraz coraz częstsze ataki oparte na tożsamości. W tej sytuacji tożsamość nie jest już elementem infrastruktury, który można pominąć. To właśnie ona określa, w jaki sposób podejmowane i egzekwowane są decyzje dotyczące dostępu.

Organizacje, które inwestują w tożsamość jako fundament modelu zero trust, zyskują większą kontrolę nad polityką bezpieczeństwa, lepszą widoczność i bardziej przewidywalne wyniki w zakresie bezpieczeństwa. Te, które traktują tożsamość jako kwestię drugorzędną, często mają trudności z rozszerzeniem modelu zero trust poza pojedyncze przypadki użycia.

Model zero trust zaczyna się od tożsamości, a jego sukces lub porażka zależą od tego, jak dobrze jest ona zarządzana.

Powiązane rozwiązania

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.

Więcej o modelu zero trust i tożsamości

Portfolio

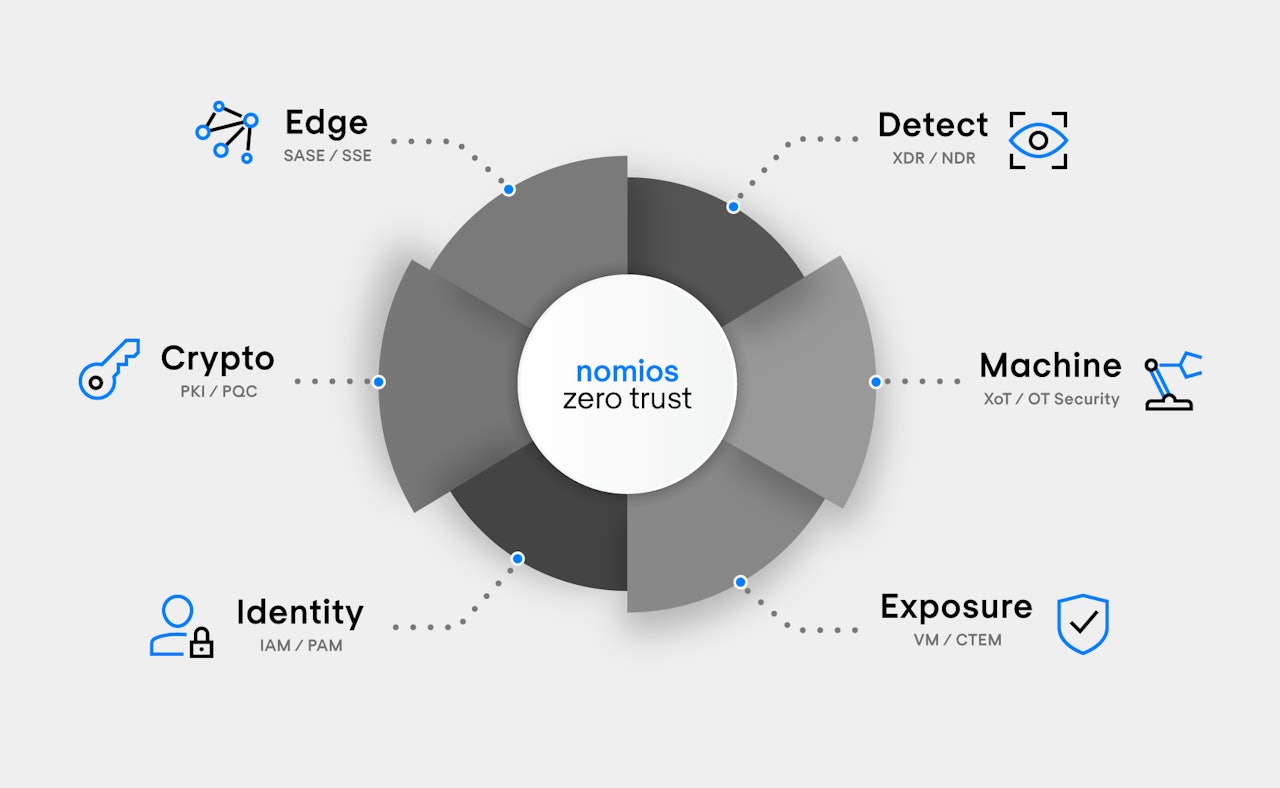

Nomios Zero Trust: jeden pakiet rozwiązań z zakresu cyberbezpieczeństwa, sześć obszarów

Nomios wprowadza odświeżoną ofertę produktów z zakresu cyberbezpieczeństwa, która nie opiera się na poszczególnych produktach, ale na architekturze.

Richard Landman

Cyberbezpieczeństwo

Cyberbezpieczeństwo w 2026 roku: 10 najważniejszych trendów i wyzwań

Trendy w cyberbezpieczeństwie na rok 2026 obejmują suwerenność cyfrową, bezpieczeństwo kwantowe, SSE i bezpieczeństwo tożsamości, wykrywanie, zgodność i zarządzanie zaufaniem w złożonych środowiskach.

Richard Landman

Cyberbezpieczeństwo

Najważniejsze firmy zajmujące się cyberbezpieczeństwem, które warto obserwować w 2026 roku

Wybraliśmy 7 najlepszych firm zajmujących się cyberbezpieczeństwem, które warto obserwować w 2026 r., które z powodzeniem wyróżniły się na tle innych graczy na rynku.

Mohamed El Haddouchi