Co to jest MFA?

Uwierzytelnianie wieloczynnikowe (MFA) dodaje kolejny czynnik do sekwencji logowania. Do zalogowania się będziesz potrzebował więcej niż tylko nazwę użytkownika + hasło. Ponieważ pozostałe czynniki nie znajdują się w sieci, sprawcy jest o wiele trudniej dostać się na Twoje konta.

- Coś, co znasz -> np. hasło

- Coś co masz -> np. telefon lub token

- Coś, czym jesteś -> biometria; np. identyfikacja twarzy i odciski palców

- Gdzieś, gdzie jest użytkownik -> geolokalizacja

Bezpieczeństwo wszystkich aplikacji

Większość z nas musi na co dzień pamiętać setki haseł dostępu do systemów, aplikacji, danych prywatnych i aplikacji biznesowych. Użytkownicy często ułatwiają sobie zadanie zapamiętania tylu haseł, używając tego samego hasła w wielu miejscach lub zapisując hasła w plikach przechowywanych na komputerze lub telefonie. To nie lada gratka dla hakera.

Niezliczone firmy padły w ostatnich latach ofiarą katastrofalnych wycieków danych spowodowanych dostępem nieuprawnionych użytkowników do sieci lub zdobyciem przez nich nieprzysługujących uprawnień.

Oczywista jest potrzeba wprowadzenia zaawansowanych mechanizmów uwierzytelniania wykraczających poza samą nazwę użytkownika i hasło. Tego typu metody noszą ogólną nazwę uwierzytelniania wieloskładnikowego.

Z definicji uwierzytelnianie wieloskładnikowe wymaga użycia kilku różnych elementów. Dlatego wymaganie dwóch haseł nie będzie uwierzytelnianiem dwuskładnikowym, natomiast będzie nim wysyłanie na telefon logującego się użytkownika kodu dostępu, który trzeba następnie wprowadzić wraz ze zwykłym hasłem.

Uwierzytelnianie wieloskładnikowe

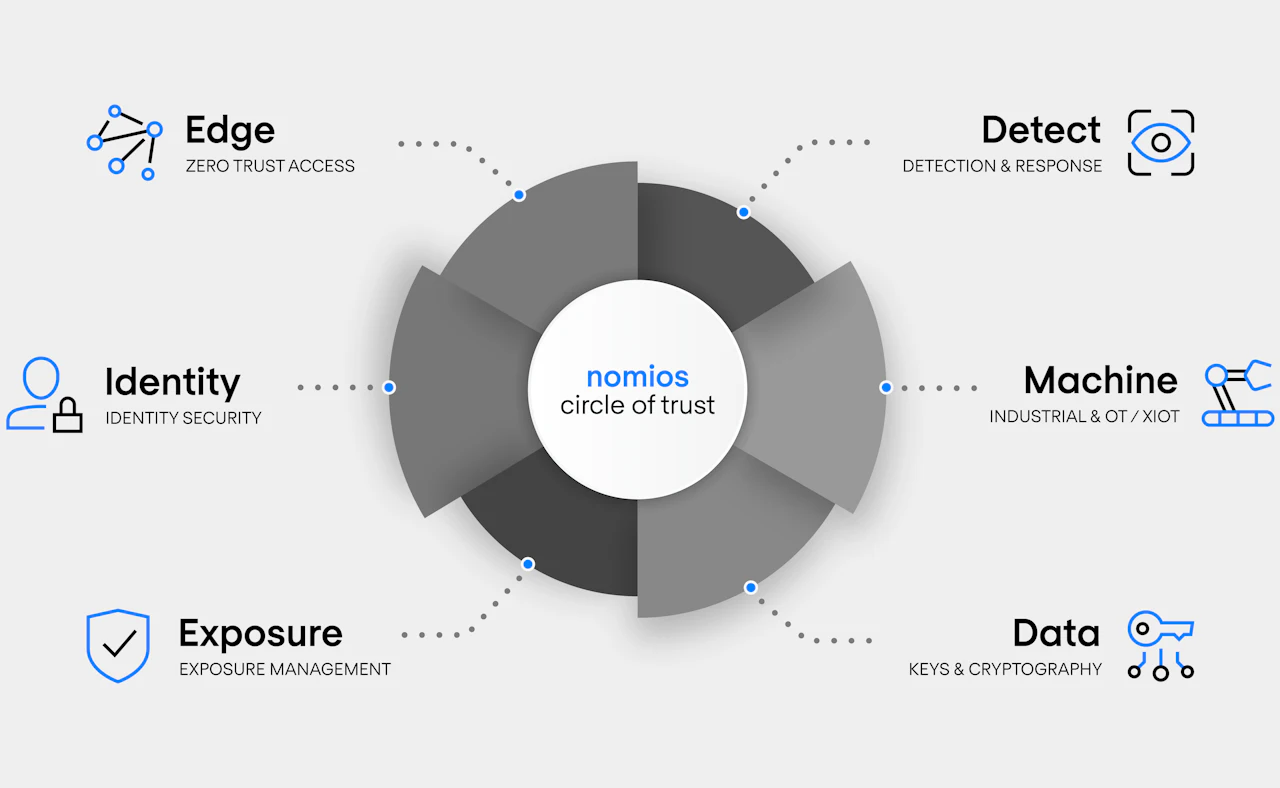

Rozwiązania uwierzytelniania wieloskładnikowego firmy Nomios umożliwiają organizacjom korzystanie z zaawansowanych opcji zabezpieczeń, na przykład logowania jednokrotnego, aby ułatwiać życie użytkownikom, a utrudniać zadanie hakerom. Logowanie jednokrotne wymaga od użytkownika przejścia początkowego procesu uwierzytelniania wieloskładnikowego. Po wykonaniu tego kroku użytkownik jest dopuszczany przez oprogramowanie obsługujące logowanie jednokrotne i może uzyskiwać dostęp do potrzebnych aplikacji i danych bez konieczności każdorazowego podawania hasła lub innych poświadczeń.

Nasze rozwiązania uwierzytelniania wieloskładnikowego obejmują następujące funkcje:

- Przezroczyste identyfikowanie użytkowników sieci i egzekwowanie zasad dostępu opartych na tożsamości.

- Całkowicie zintegrowane w skali całej organizacji bezpieczne uwierzytelnianie dwuskładnikowe lub z wykorzystaniem haseł jednorazowych.

- Zarządzanie certyfikatami dla potrzeb wdrażania korporacyjnych sieci bezprzewodowych i VPN.

- Zarządzanie dostępem gościnnym dla większego bezpieczeństwa sieci przewodowych i bezprzewodowych.

- Obsługa logowania jednokrotnego w sieciach wewnętrznych i chmurowych.

Firma Nomios oferuje bogaty wybór rozwiązań uwierzytelniania wieloskładnikowego opartych na technologiach czołowych dostawców, aby wspomagać organizacje w integrowaniu istniejących rozwiązań IT i zabezpieczeń w sposób zapewniający maksymalną wygodę użytkowania.

Korzyści

Stosowanie uwierzytelniania wieloskładnikowego ułatwia egzekwowanie skutecznych zasad bezpieczeństwa i pozwala upewnić się, że tylko uprawnione osoby mogą w określonej chwili uzyskać dostęp do sieci wewnętrznych i poufnych danych.

Nasze MFA-portfolio

Potrzebujesz konsultacji eksperta?

Zapraszamy na krótką rozmowę lub wideokonferencję. Skontaktuj się z nami – porozmawiamy o wyzwaniach związanych z bezpieczeństwem, którym stawiasz czoła, przyjrzymy się bliżej dostawcom, omówimy też Twoje projekty IT. Jesteśmy po to, aby Ci pomóc.