Systemy sterowania przemysłowego (ICS) są stosowane w prawie wszystkich infrastrukturach obsługujących procesy fizyczne. Zastosowania sięgają od produkcji i dystrybucji energii, zaopatrzenia w gaz i wodę po automatykę przemysłową, systemy kontroli ruchu i zarządzanie obiektami.

Wiele ataków na systemy technologii operacyjnych (OT) wydaje się być ukierunkowanych na starsze urządzenia z oprogramowaniem pełnym niepoprawionych a czasem niemożliwych do poprawienia luk. Wydaje się więc, że sieci OT są coraz częściej celem ataków opartych na starszych technikach, które nie są już skuteczne wobec sieci IT. Jednak cała branża obserwuje również niepokojący wzrost liczby ataków na systemy OT, których celem jest SCADA i ICS.

Złośliwe oprogramowanie ukierunkowane specjalnie na systemy ICS i SCADA jest opracowywane i wdrażane od ponad dekady. Liczba ataków ukierunkowanych bezpośrednio na systemy OT wydaje się rosnąć, przy czym systemy zabezpieczające produkcję coraz częściej stają się celem. Dla organizacji odpowiedzialnych za infrastrukturę krytyczną, każdy rodzaj naruszenia musi być traktowany bardzo poważnie.

Wyzwania w zakresie bezpieczeństwa OT

W świetle rosnącej częstotliwości incydentów i nowo odkrytych podatności dla ICS, właściciele infrastruktury powinni pilnie zająć się tymi kwestiami. Dlatego też muszą rozważyć ryzyko i potencjał szkód, jakie niesie ze sobą nieukierunkowane złośliwe oprogramowanie, jak również ukierunkowane, wysokiej jakości ataki na infrastrukturę ICS.

Dotyczy to zarówno infrastruktur bezpośrednio połączonych z Internetem, jak i tych, które mogą zostać zaatakowane pośrednio. Cyberprzestępcy celują również w urządzenia, skupiając się na szerokiej gamie funkcjonujących protokołów OT. Podczas gdy systemy IT zostały ustandaryzowane wokół TCP/IP, systemy OT wykorzystują szeroką gamę protokołów - wiele z nich jest specyficznych dla funkcji, branż i regionów geograficznych. Może to stanowić wyzwanie, ponieważ menedżerowie ds. bezpieczeństwa muszą tworzyć różne systemy w celu zabezpieczenia swojego środowiska, co powoduje złożoność wynikającą z oferty różnych dostawców i produktów. Podobnie jak w przypadku ataków złośliwego oprogramowania opartych na starszych technologiach IT, te problemy strukturalne nasilają się z powodu złych praktyk w zakresie higieny bezpieczeństwa w wielu środowiskach OT; często w wyniku działań związanych z transformacją cyfrową.

Poniższe pięć najważniejszych zagrożeń bezpieczeństwa OT stanowi przegląd najbardziej krytycznych i najczęstszych zagrożeń dla technologii operacyjnych.

1. Infiltracja złośliwego oprogramowania przez sprzęt zewnętrzny i nośniki wymienne.

Używane w biurze i w sieciach ICS nośniki wymienne, takie jak sprzęt zewnętrzny i pamięci USB, są często używane również w domu. Na przykład notebooki z zainstalowanym oprogramowaniem serwisowym, są prawdopodobnie używane w różnych (publicznych) miejscach i innych organizacjach. Tradycyjnie świadomość bezpieczeństwa ICS skupia się głównie na dostępności i bezpieczeństwie fizycznym, takim jak ograniczenia dostępu, bezpieczeństwo i ochrona przed wpływami zewnętrznymi. Z tego powodu świadomość cyberbezpieczeństwa dotycząca skutków złośliwego oprogramowania i technik wykorzystywanych przez cyberprzestępców do infiltracji systemów, jest często niska wśród pracowników.

Istnieje wiele przykładów złośliwego oprogramowania (i ransomware), które spowodowały szkody finansowe, operacyjne i utratę reputacji w różnych branżach. Potencjalnymi scenariuszami zagrożeń mogą być pliki wykonywalne i aplikacje zawierające złośliwy kod, co skutkuje wyciekiem danych i infekcją złośliwym oprogramowaniem. W przypadku dostępu do sieci biurowych lub infrastruktury, zainfekowany komputer przenośny może szybko zainfekować systemy i komponenty złośliwym kodem, gdy notebook jest eksploatowany w sieci ICS.

Posiadanie silnej polityki organizacyjnej, oferowanie ochrony antywirusowej i prowadzenie kampanii uświadamiających w zakresie bezpieczeństwa dotyczących korzystania z urządzeń zewnętrznych, takich jak pamięci USB i notebooki, nie wystarczy. Aby zapobiec infekcjom złośliwego oprogramowania powodującym rozległe szkody, rozwiązania bezpieczeństwa OT powinny przynajmniej zapewnić zespołom IT narzędzia do zarządzania dostępem użytkowników, egzekwowania polityki i kontroli bezpieczeństwa urządzeń końcowych, a także pełne możliwości szyfrowania.

2. Błąd ludzki

Pracownicy i personel zewnętrzny, jak np. konserwatorzy lub pracownicy budowlani, pracujący w środowisku ICS, często stanowią wyzwanie dla bezpieczeństwa.

Systemy mogą być zagrożone przez nieautoryzowane lub nieprawidłowo skonfigurowane oprogramowanie i sprzęt. Pracownicy mogą (niechcący) instalować złośliwe oprogramowanie poprzez wiadomości e-mail, gry lub wkładając urządzenia USB do swoich notebooków. Często nie są oni świadomi ryzyka, jakie stwarzają takie działania.

Zespoły IT są również regularnie konfrontowane z ilością firewalli nowej generacji, którymi trzeba zarządzać i aktualizować lub też regularnie konfigurować. Posiadanie niezweryfikowanej aktualizacji lub poprawki zainstalowanej na komponentach sieciowych lub bezpieczeństwa może spowodować ich problemy funkcjonalne, a nawet krytyczne. Umożliwienie nieautoryzowanego dostępu poprzez mobilne punkty końcowe jest na przykład częstym rezultatem działania kogoś, kto dodał nieprawidłowe reguły do zapór.

Oczywiście, bezpieczeństwa nigdy nie można zagwarantować wyłącznie za pomocą kontroli technicznych. Wymagane są regulacje organizacyjne, a także prowadzenie kwalifikacji i programów szkoleniowych w zakresie świadomości cyberbezpieczeństwa. Organizacje powinny wprowadzić polityki dla krytycznych procesów w sieci ICS, takie jak standardy dotyczące bezpieczeństwa i zarządzania konfiguracją, regulujące zaangażowanie ekspertów ds. bezpieczeństwa i innych odpowiednich ról. Zapewnia to, że zmiany lub aktualizacje są wdrażane dopiero po ich skonsultowaniu. W tym kontekście ważne jest udokumentowanie wszystkich umów poparte dodatkowymi ustaleniami, takimi jak stosowanie zasady „czterech oczu".

Większość ataków OT ma tendencję do celowania w najsłabsze części sieci OT. Wiele z tych ataków często wykorzystuje złożoność spowodowaną brakiem standaryzacji protokołów oraz swego rodzaju strategię ukrytego zaufania, która wydaje się przenikać wiele środowisk OT. Ten trend nie jest ograniczony do konkretnych miejsc czy sektorów. Ilość i rozpowszechnienie exploitów wzrasta w przypadku prawie każdego dostawcy ICS/SCADA.

3. Ataki DDoS i IoT-botnety

Firmy coraz częściej posiadają różnego rodzaju technologie IoT podłączone do swojej sieci, w tym pasywne RFID, śledzenie lokalizacji w czasie rzeczywistym (aktywne RFID, ultra-wideband, ultradźwięki itp.), śledzenie GPS, czujniki bezpieczeństwa, czujniki sieciowe oraz czujniki stanu urządzeń. Urządzenia te wykorzystują również szeroką gamę protokołów komunikacyjnych, w tym Wi-Fi, systemy komórkowe, takie jak CDMA/GPRS/4G/5G, sieci typu mesh, telematyka oraz rozwiązania NFC. Każda z tych technologii nie tylko wprowadza swoje własne, unikalne wyzwania w zakresie bezpieczeństwa, ale są one potęgowane przez wiele problemów bezpieczeństwa charakterystycznych dla urządzeń IoT, które zostały zbudowane przy użyciu słabego kodu, które mają backdoory i hasła wbudowane bezpośrednio w ich firmware, lub które działają jako urządzenia niezarządzalne, uniemożliwiając nawet podstawową aktualizację i łatanie.

Botnety IoT stały się znanym zagrożeniem cybernetycznym podczas ataku Mirai. Botnety są kontrolowane przez sieci Command and Control (C&C). Haker uruchamia te sieci C&C, które mogą być wykorzystywane do przeprowadzania ataków typu Distributed Denial of Service (DDoS).

Wraz z szybkim wzrostem wykorzystania urządzeń IoT w dzisiejszym połączonym świecie, wzrasta również zagrożenie atakami DDoS ze strony botnetów. Ponieważ wielu urządzeniom IoT brakuje wbudowanych zabezpieczeń, są one "rekrutowane" do botnetów i wykorzystywane do inicjowania ataków DDoS.

Jeśli połączenia między komponentami ICS zostaną przerwane, przesyłanie i pomiar danych kontrolnych, na przykład, nie jest możliwe. Powszechną taktyką stosowaną w celu spowodowania przestojów komponentów i systemów jest przeciążenie komponentu bardzo dużą liczbą zapytań, co uniemożliwia udzielenie odpowiedzi w odpowiednim czasie. W niektórych przypadkach te ataki DDoS są rozłożone na kilka wektorów zagrożeń.

Wraz z coraz większą liczbą urządzeń IoT, nowa generacja ataków DDoS typu botnet oznacza, że liczba zagrożeń i ich niszczycielski potencjał dla technologii operacyjnych będzie w najbliższych latach rosnąć. Dlatego łagodzenie ogromnego ruchu sieciowego przy użyciu rozwiązań do ochrony przed DDoS jest uważane za główny priorytet cyberbezpieczeństwa w nadchodzących latach, co opisaliśmy również w naszych najważniejszych wyzwaniach dla bezpieczeństwa sieci.

Scenariusze zagrożeń obejmują ataki DDoS inicjowane przez haktywistów lub nabywców botnetów do wynajęcia, których celem są połączenia internetowe centralnych lub zdalnych komponentów. Interfejsy poszczególnych komponentów, takich jak serwery aplikacji lub bazy danych, również mogą ulec awarii, gdy są celem ataku - na przykład poprzez przerwanie logiki przetwarzania.

4. Infekcja złośliwym oprogramowaniem przez Internet i Intranet

Celem ataku Triton/Trisis w 2018 roku były kontrolery systemów zabezpieczeń (Safety Instrumented Systems). Atak ten jest szczególnie niepokojący, ponieważ pod wieloma względami jest to pierwszy prawdziwy atak cyberfizyczny na systemy OT. Biorąc pod uwagę fakt, że celem tego złośliwego oprogramowania jest system bezpieczeństwa, wynik takiego ataku może być potencjalnie znacznie gorszy; nie tylko zniszczenie maszyn, ale także zagrożenie życia.

Sieci przedsiębiorstw są często infekowane złośliwym oprogramowaniem z powodu błędu człowieka, ale także z powodu wykorzystania standardowych komponentów, takich jak serwery internetowe i bazy danych. Przeglądarki lub klienci poczty elektronicznej są zazwyczaj podłączeni do Internetu, gdzie niemal codziennie odkrywane są nowe luki. Luki te są wykorzystywane do wdrażania złośliwego oprogramowania, co powoduje, że krytyczne lub wrażliwe informacje są pozyskiwane przez cyberprzestępców.

Ponadto utrzymanie bezpieczeństwa informatycznego utrudnia coraz powszechniejsze występowanie w środowiskach ICS sieci i protokołów opartych na sieci ethernet oraz ich połączenie z sieciami korporacyjnymi (serwery plików, systemy ERP i MES). Jeślicyberprzestępcy uda się dostać do sieci biurowej, wykorzystując np. exploity zero-day, może on przeniknąć do sieci ICS bezpośrednio lub poprzez kolejny atak. Niestety, wiele antywirusów i produktów zabezpieczających pocztę elektroniczną nie jest w stanie wykryć tych ataków, co powoduje, że mogą one po cichu gromadzić informacje i powodować szkody. Powszechnie stosowaną taktyką realizowaną przez przestępców jest metoda "drive-by download". Do infekcji złośliwym oprogramowaniem dochodzi, gdy ktoś po prostu odwiedza stronę internetową lub gdy systemy będące częścią centrali lub kontroli operacyjnej przeglądają Internet. Inne powszechne scenariusze zagrożeń to wstrzykiwanie kodu SQL, nieukierunkowane złośliwe oprogramowanie, takie jak robaki i cross-site scripting.

Regularne i terminowe łatanie systemów operacyjnych i aplikacji w sieciach biurowych i zapleczowych oraz, w stosownych przypadkach, w sieciach ICS ma zasadnicze znaczenie dla zapobiegania infiltracji złośliwego oprogramowania. Istotne jest również monitorowanie logów pod kątem nietypowych połączeń lub prób połączeń oraz zapewnienie optymalnego zabezpieczenia (hardening) wszystkich komponentów IT (usług, komputerów) wykorzystywanych w środowisku biurowym i ICS.

5. Zagrożenie komponentów chmurowych

Specyficzne dla bezpieczeństwa komponenty są czasami oferowane jako rozwiązania bezpieczeństwa w chmurze. Rozwiązania te zyskują również popularność w sektorze ICS. Na przykład dostawcy rozwiązań w zakresie zdalnej konserwacji umieszczają w chmurze systemy klientów w celu uzyskania zdalnego dostępu. Rozwiązania oparte na chmurze oferują skalowalność, modele "pay-per-use" i redundancję. Jednak właściciele aktywów mają ograniczoną kontrolę nad bezpieczeństwem tych komponentów, gdy są one podłączone do lokalnej produkcji. Stwarza to zagrożenia bezpieczeństwa w chmurze OT, takie jak zakłócenie komunikacji między lokalną produkcją a komponentami outsourcowanymi (w chmurze) w wyniku ataków DDoS. Ataki na inne usługi chmurowe mogą również prowadzić do zakłóceń (collateral damage), gdy klienci dostawcy chmury są niewystarczająco odseparowani.

Co można zrobić przeciwko zagrożeniom bezpieczeństwa OT?

- Skonsultuj się z dostawcami na temat możliwych wektorów ataku przez platformę zarządzania, dąż do ograniczenia powierzchni (powierzchni) poprzez RBAC, dwuskładnikowe uwierzytelnianie i rozszerz zbieranie logów od dostawcy zdalnego zarządzania/obsługi do własnego SIEM.

- Zero Trust jest ważne, także w powstrzymywaniu zagrożeń bezpieczeństwa OT. Polityka Zero Trust może również dotyczyć urządzeń PLC, czujników i kontrolerów IoT.

- Odizoluj infrastrukturę krytyczną od sieci biurowej, sieci produkcyjnych, urządzeń IT i personelu, stosując strategie segmentacji i mikrosegmentacji.

- Wdrożenie dwuskładnikowego uwierzytelniania, w tym biometrii (np. odcisk palca, głos, rozpoznawanie twarzy itp.), oraz wprowadzenie opartego na rolach zarządzania tożsamością i dostępem (IAM) dla wszystkich pracowników, a także zarządzania uprzywilejowaną tożsamością (rozwiązania klasy PAM) dla administratorów. Ograniczenie dostępu do "starszych portów zarządzania" (np. portu szeregowego) i wdrożenie rejestrowania użycia.

- Inwestowanie i rozwijanie wiedzy z zakresu bezpieczeństwa specyficznej dla systemów SCADA/ICS, OT oraz IoT.

- Zapewnienie ciągłego rejestrowania i analizowania całego ruchu sieciowego (analityka bezpieczeństwa) za pomocą SIEM lub usług SOC.

- Wdrożenie krytycznych kontroli bezpieczeństwa sieci, takich jak NGFW, IPS i Sandboxing na brzegu środowiska OT; zwiększenie centralizacji zarządzania urządzeniami i podejmowania decyzji; szyfrowanie danych i ruchu; oraz, biorąc pod uwagę wysoce wrażliwy charakter czujników i systemów rozmieszczonych w środowiskach infrastruktury krytycznej, ustanowienie pasywnego monitorowania i kontroli w środowisku OT.

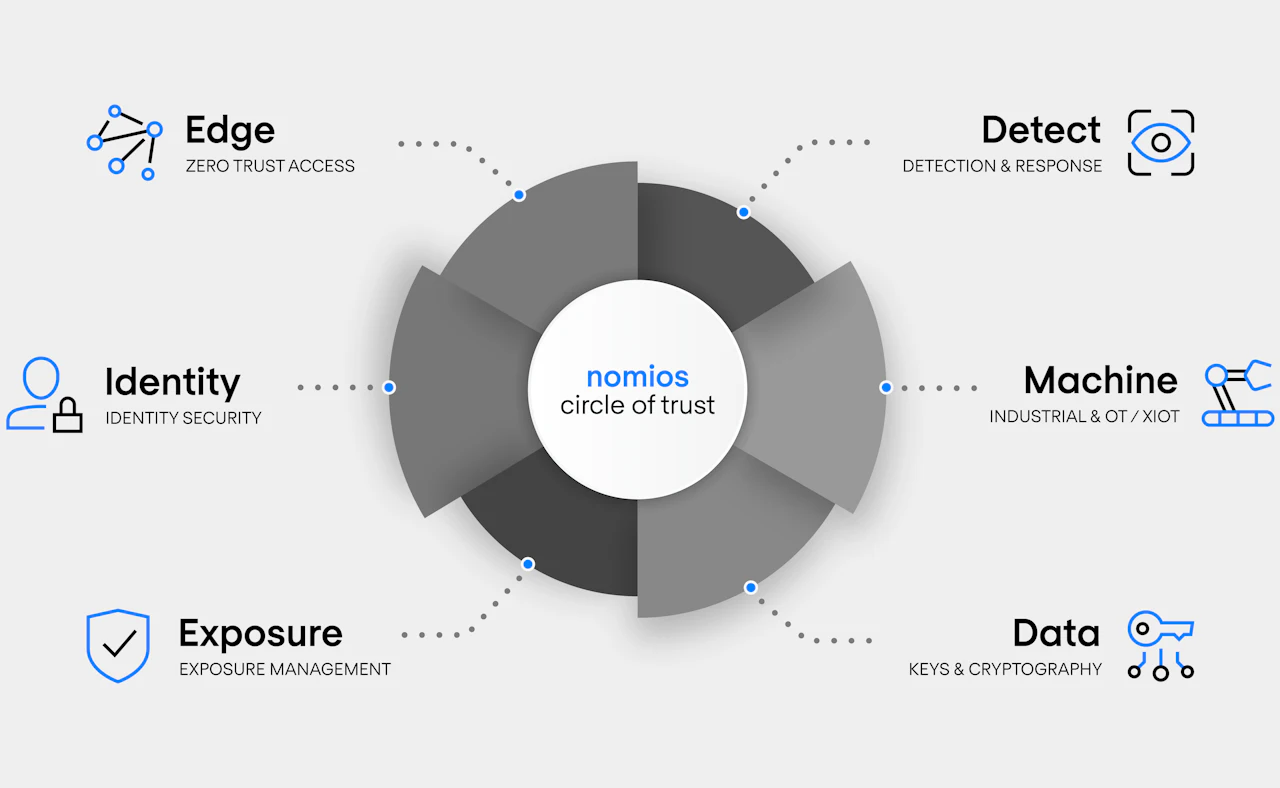

Dowiedz się, co Nomios może zrobić dla przemysłu produkcyjnego

Jako przedsiębiorstwo przemysłowe szukasz wydajności, redukcji kosztów i wglądu w najnowsze trendy technologiczne. Rozwój w zakresie bezpieczeństwa i technologii sieciowych postępuje szybko. Chcielibyśmy Ci pomóc dzięki naszym usługom dedykowanym dla branży produkcyjnej.

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.