Wykrywanie zagrożeń to dopiero połowa sukcesu w zapewnieniu bezpieczeństwa. Zapewnienie pełnej ochrony wymaga inteligentnego reagowania na rosnącą liczbę alarmów, sprawnej obsługi wielu narzędzi i radzenia sobie z brakiem odpowiednich pracowników na rynku pracy. Z tego powodu coraz więcej przedsiębiorstw stawia na pojedynczą platformę SOAR, gwarantującą bezpieczeństwo, możliwości orkiestracji, automatyzacji i reagowania na zdarzenia, a także na współpracę z dostawcami usług zarządzanych i konsultingowych, by usprawnić działanie swoich centrów bezpieczeństwa. Tego rodzaju proaktywne podejście do zagrożeń pozwala na wdrożenie w praktyce kluczowych zasad, na których opiera się strategia zerowego zaufania.

Szybsze reagowanie na incydenty związane z bezpieczeństwem

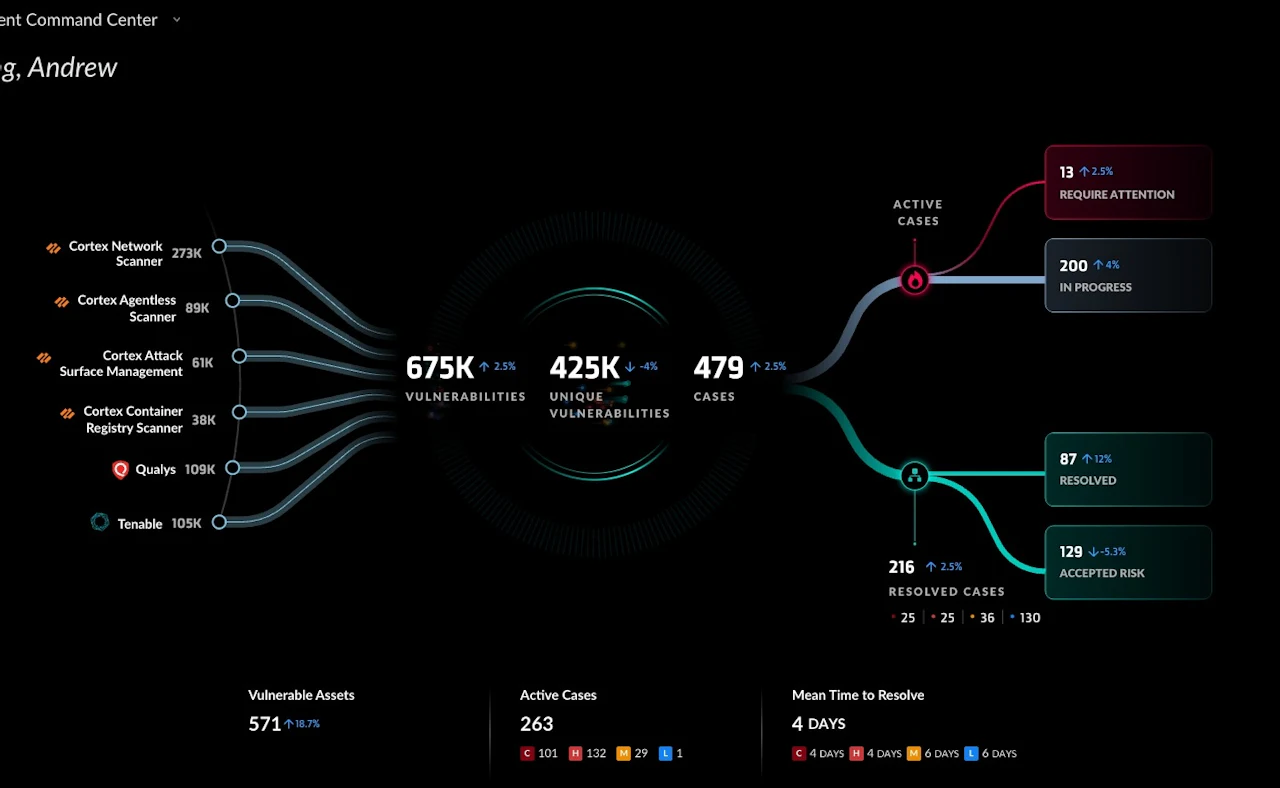

Wdrożenie platformy SOAR i połączenie jej z istniejącą infrastrukturą pozwala na stworzenie centrum bezpieczeństwa, dzięki któremu problemy i incydenty stają się lepiej widoczne – wszystko po to, by skrócić czas reakcji.

- Narzędzia zabezpieczające są obecnie nieodzowne, jednak często skutkiem ich wdrożenia jest zalew alertów zajmujących czas Twoich ekspertów. Automatyzacja pozwala na opatrywanie informacji o incydentach danymi na temat zagrożeń, co pozwala szybko powstrzymać ataki phishingowe oraz działanie złośliwego oprogramowania na wielu stacjach roboczych. Co więcej, dzięki niej eksperci mogą skupić się na kluczowych zadaniach.

- Eksperci pracujący w Twoim centrum bezpieczeństwa często skupiają się na reagowaniu na nowe incydenty. Skorzystanie z zarządzanych usług w zakresie wykrywania i reagowania na zagrożenia pozwoli im skupić się w większym stopniu na proaktywnym zarządzaniu podatnościami i diagnostyką urządzeń końcowych, a także wdrażaniu narzędzi takich jak Ansible w celu skutecznego rozwiązywania problemów, gdy tylko się pojawią.

- Platforma SOAR łączy wszystkie zabezpieczenia umożliwiając centralizację, standaryzację i skalowanie procesów. Dzięki niej możesz automatycznie łączyć alerty rozwiązań SIEM z informacjami na temat zagrożeń, wykrywać wskaźniki infekcji i analizować próbki złośliwego oprogramowania po uruchomieniu w sandboxie.

Przyspieszenie reagowania na incydenty

Zarządzanie operacjami z zakresu bezpieczeństwa

Wykorzystanie pełni możliwości zabezpieczeń dzięki orkiestracji

Nasi partnerzy technologiczni SOAR

Zadbaj o bezpieczeństwo z rozwiązaniami Nomios

Potrzebujesz konsultacji eksperta?

Zapraszamy na krótką rozmowę lub wideokonferencję. Skontaktuj się z nami – porozmawiamy o wyzwaniach związanych z bezpieczeństwem, którym stawiasz czoła, przyjrzymy się bliżej dostawcom, omówimy też Twoje projekty IT. Jesteśmy po to, aby Ci pomóc.