'Threat Detection & Response' jest obecnie uważany za niezbędne rozwiązanie do zabezpieczenia sieci korporacyjnych. Ze względu na dużą skalę środowisk i coraz bardziej złożone wymagania, potencjalne niebezpieczeństwa i zagrożenia powinny być znajdowane lub uniemożliwiane, a odpowiednie systemy przywracane lub naprawiane tak aktywnie, szybko, skutecznie i automatycznie, jak to tylko możliwe.

Zestaw trzech liter może kryć kilka rodzajów modeli "Detection & Response" oferowanych na rynku. Co oznaczają te akronimy i co odróżnia jedno rozwiązanie od drugiego?

Oto przegląd tego, co trzeba wiedzieć.

EDR

... oznacza "Endpoint Detection & Response". Każde urządzenie podłączone do sieci stanowi potencjalny wektor ataku dla zagrożeń z Internetu, a każde z tych połączeń jest potencjalną bramą do danych organizacji. Ogólnie rzecz biorąc, rozwiązania EDR zbierają dane z punktów końcowych, wykorzystują je do identyfikacji potencjalnych zagrożeń i zapewniają pomocne sposoby badania i reagowania na te potencjalne zagrożenia - nowoczesne rozwiązania dokonują również automatyzacji z późniejszym raportowaniem.

- Zakres: Urządzenia końcowe i hosty

- Przeznaczenie: Ochrona punktu końcowego/obszaru dostępu przed infiltracją, monitorowanie i łagodzenie skutków, ocena podatności, ostrzeganie i reagowanie

- Metody: Złośliwe zachowania, Indicator of Attack (IoA), Indicator of Compromise (IoC), sygnatury, uczenie maszynowe

- Wyzwania: Advanced Persistent Threats (APT), ransomware, złośliwe skrypty itp.

NDR

... to 'Network Detection & Response'. Wyewoluowało ono z konwencjonalnego bezpieczeństwa sieci i jest podobszarem analizy ruchu sieciowego (Network Traffic Analysis). Zapewnia pełną widoczność znanych i nieznanych zagrożeń przechodzących przez sieć. Rozwiązania zazwyczaj zapewniają scentralizowaną, maszynową analizę ruchu sieciowego i rozwiązania do reagowania, w tym efektywne scenariusze i automatyzację. Umiejscowienie w sieci i pomoc ze strony uczenia maszynowego zapewnia pełny wgląd i analizę sieci w celu identyfikacji i eliminacji w szczególności przenoszenia malware między stacjami w sieci.

- Zakres: Ruch sieciowy

- Przeznaczenie: Widoczność/przejrzystość ruchu sieciowego, wykrywanie znanych i nieznanych zagrożeń oraz przenoszenie malware miedzy stacjami w sieci, ostrzeganie i reagowanie

- Metody: Indicator of Attack (IoA), wykrywanie anomalii, zachowanie użytkownika, uczenie maszynowe

- Wyzwania: Zaawansowane ataki i włamania, ataki bez złośliwego oprogramowania

MDR

... oznacza "Managed Detection & Response". Nie chodzi tu o technologię, ale o usługi. W ramach MDR, klienci zlecają na zewnątrz swoje operacje bezpieczeństwa i korzystają z niezawodnego zabezpieczenia przez całą dobę.

Dostawcy zabezpieczeń oferują swoim klientom MDR dostęp do puli analityków i inżynierów bezpieczeństwa, którzy specjalizują się w monitorowaniu sieci, analizie incydentów i reagowaniu na nie.

Usługa ta jest szczególnie poszukiwana w obszarze SOC (Security Operation Centre) i SIEM (Security Information and Event Management) ze względu na wymagane umiejętności i zasoby.

- Zakres: Organizacje

- Przeznaczenie: Outsourcing wiedzy o bezpieczeństwie, centralizacja informacji o bezpieczeństwie, wysokiej jakości doradztwo, zgodność z zasadami bezpieczeństwa

- Metody: Integracja systemów klienta poprzez różne interfejsy (API, logowanie, DataLake itp.)

- Wyzwania: Brak umiejętności/zasobów w zakresie bezpieczeństwa w organizacji, wdrożenie narzędzi xDR, uproszczenie codziennej ochrony: Przetwarzanie/minimalizacja alertów/zdarzeń

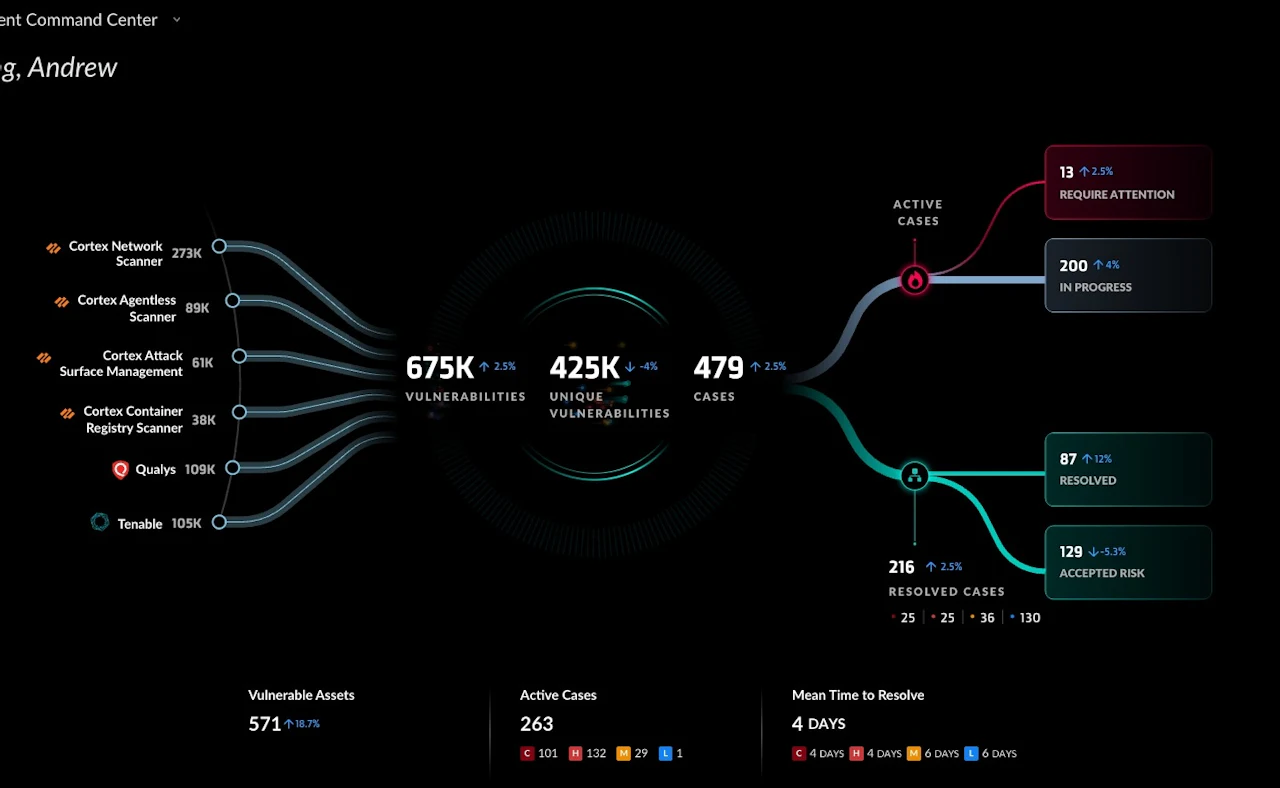

XDR

... rozszerza potencjał EDR z pomocą znacznie silniejszej AI, jak również podejścia automatyzacji, stąd "eXtended Detection & Response".

XDR nie tylko integruje punkty końcowe, ale również zapewnia wgląd w sieć korporacyjną, wychodząc poza rozwiązanie punktowe z jednym wektorem, aby uwzględnić ruch między urządzeniami, jak również aplikacje do analizy i oceny.

Powstałe w ten sposób masywne bazy danych umożliwiają precyzyjną, maszynową analizę i skuteczne wykrywanie, przede wszystkim dzięki głębokiej integracji i korelacji danych przy użyciu wdrożonych komponentów.

W połączeniu z wykorzystaniemSIEM, ta korelacja i widoczność może być jeszcze bardziej wzmocniona. Wskazówki i zdarzenia mogą być dostarczane z dalszymi (meta) danymi, ułatwiając łagodzenie (zapobieganie atakom) i/lub remediację (odzyskiwanie systemów po ataku) złośliwego oprogramowania.

- Zakres: Punkty końcowe, hosty, ruch sieciowy i między urządzeniami, aplikacje

- Przeznaczenie: Widoczność/przejrzystość na wielu poziomach bezpieczeństwa (sieć, punkty końcowe, aplikacje), wykrywanie znanych i nieznanych zagrożeń na poziomie lateralnym, w tym wszystkich komponentów, holistyczne monitorowanie i łagodzenie skutków, ocena podatności, ostrzeganie i reagowanie, uproszczenie i konsolidacja zdarzeń oraz działań i ukierunkowane reagowanie

- Metody: Uczenie maszynowe, Indicator of Attack (IoA), wykrywanie anomalii, zachowanie użytkownika, złośliwe zachowanie, Indicator of Compromise

- Wyzwania: Możliwość integracji/interfejsy producentów, luki w przejrzystości, wyzwania częściowo typowe dla EDR i NDR

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.